Cómo saber si tu iPhone ha sido hackeado: Indicadores, señales de advertencia y métodos de protección

En nuestro mundo digital conectado, ningún dispositivo es completamente inmune a los ciberataques, ni siquiera los iPhones, con su sólida reputación de seguridad. Si tu dispositivo está conectado a internet, es un objetivo potencial para los hackers.

Aunque los iPhones se consideran más seguros que la mayoría de los dispositivos Android gracias a su avanzada arquitectura de seguridad y al sistema operativo iOS, eso no significa que sean invulnerables. Los hackers siempre buscan nuevas vulnerabilidades que explotar, ya sea mediante malware, phishing u otros métodos.

Lo que es aún más preocupante es que quizás no notes el hackeo de inmediato. Los ciberataques suelen ser sigilosos y se desarrollan lentamente, y puede pasar mucho tiempo antes de que te des cuenta de que algo le ha pasado a tu iPhone. Para entonces, el daño podría ya estar hecho.

Si sientes que tu iPhone ha estado actuando de manera extraña últimamente, aquí hay algunas señales de advertencia que pueden indicar que ha sido pirateado, así como algunos consejos sobre cómo proteger tu dispositivo y tus datos:

¿Tu iPhone está hackeado?

Que sientas que algo anda mal con tu iPhone no significa necesariamente que haya sido hackeado. A veces, podría deberse simplemente a un dispositivo antiguo o a un problema técnico común. Sin embargo, si tu iPhone presenta la mayoría o todas las siguientes señales, deberías considerar seriamente la posibilidad de que haya sido hackeado. Es importante verificar estas señales para proteger tus datos personales y tu privacidad en tu iPhone.

¿Está experimentando problemas de rendimiento?

Con el tiempo, todos los dispositivos experimentarán problemas de rendimiento. Sin embargo, si notas que el rendimiento de tu iPhone ha disminuido repentinamente, podría ser un indicio de que ha sido hackeado.

A veces, la ralentización no es el único problema. Si tu iPhone empieza a sobrecalentarse sin motivo aparente, también podría ser una señal de alerta.

Esto puede deberse a malware ejecutándose en segundo plano que sobrecarga tu iPhone con demasiados procesos a la vez, lo que provoca un rendimiento lento o sobrecalentamiento. Este malware consume considerablemente los recursos de tu dispositivo.

Claro que el hecho de que tu iPhone funcione lento no significa necesariamente que haya sido hackeado. Normalmente, significa que tienes demasiadas aplicaciones abiertas, que el juego que estás ejecutando consume muchos recursos o que el dispositivo simplemente está desactualizado. A veces, los procesos legítimos que se ejecutan en segundo plano pueden descontrolarse; en ese caso, reiniciar el iPhone podría ser suficiente para solucionar el problema. Si el rendimiento mejora después de reiniciar, es probable que el problema no sea malware. Recomendamos supervisar qué aplicaciones consumen mucha batería y cerrar las que no uses habitualmente para mejorar el rendimiento general del dispositivo.

¿Problemas con la batería del iPhone?

Los problemas de batería, como los de rendimiento, no necesariamente significan que tu iPhone haya sido hackeado. Lo más probable es que una aplicación defectuosa o un error de software de iOS estén agotando la batería.

Sin embargo, al igual que los problemas de rendimiento, el malware que se ejecuta en segundo plano puede provocar que la batería de tu iPhone se descargue rápidamente debido a la intensa actividad que ocurre en segundo plano. Esta actividad incluye enviar y recibir datos, intentar acceder a información confidencial o incluso usar los recursos de tu dispositivo para minar criptomonedas.

Nuevamente, este problema no es una prueba concluyente de que hayas sido hackeado. Primero, si tienes un iPhone antiguo, ve a Configuración > Batería > Estado de la bateríaDesde ahí, puedes ver la capacidad máxima de la batería de tu iPhone. Es posible que tu batería simplemente esté envejeciendo. La sección "Batería" también te dará una idea de qué aplicaciones están consumiendo la batería. El malware no aparecerá aquí de forma evidente, pero si una aplicación poco utilizada aparece al principio de la lista, podría indicar que está infectada con malware o que... هو Es un malware en sí mismo. En ese caso, debería revisar los permisos otorgados a esta aplicación y considerar eliminarla.

Aplicaciones extrañas y desconocidas en su dispositivo

Estamos familiarizados con las aplicaciones instaladas en nuestros iPhones. Ya sea un juego que descargamos hace meses y ya no usamos, o una aplicación que usamos poco y solo una vez al año, solemos recordar las que instalamos nosotros mismos.

Sin embargo, si de repente encuentras una aplicación que no reconoces y confirmas que no la instalaste, tu dispositivo podría estar comprometido. Esta aplicación sospechosa podría ser malware, lo que causa los problemas que has experimentado recientemente en tu iPhone.

A veces, al visitar sitios web sospechosos o plataformas repletas de anuncios emergentes, estos sitios pueden abrir una nueva ventana en tu navegador que te redirige a la App Store. Desde allí, los ciberdelincuentes esperan que descargues una aplicación; si lo haces, podrías exponerte a un posible ciberataque. Estas aplicaciones suelen estar diseñadas para robar tus datos personales, instalar spyware o incluso tomar el control de tu dispositivo de forma remota.

Si encuentras una aplicación que no reconoces, lo mejor es eliminarla de inmediato. No dudes en eliminarla sin pensarlo. Si más adelante descubres que la necesitas, siempre puedes volver a descargarla directamente desde una fuente confiable, como la App Store. Recuerda: más vale prevenir que curar, y mantener tu dispositivo y tus datos personales seguros debe ser tu máxima prioridad.

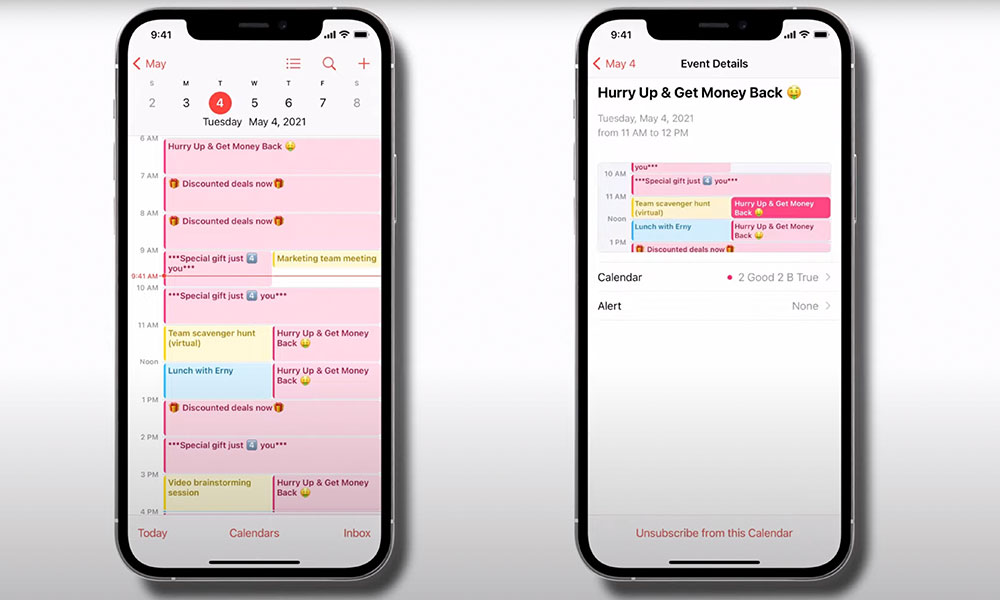

Eventos aleatorios aparecen en tu calendario

Un método común de fraude es Tenga en cuenta que la aplicación Calendario está llena de eventos aleatorios que usted no creó.La buena noticia es que, en la mayoría de los casos, esto no significa necesariamente que hayas sido hackeado; simplemente significa que te suscribiste por error a un calendario fraudulento. Este problema es común y afecta específicamente a los usuarios de dispositivos Apple, ya que los estafadores aprovechan la función de suscripción al calendario para enviar anuncios o enlaces maliciosos.

Sin embargo, si nota esto además de las otras señales de advertencia mencionadas en esta lista, puede significar que alguien está manipulando su iPhone de forma remota, lo que requiere medidas de seguridad adicionales para proteger sus datos personales.

Para deshacerse de estos eventos aleatorios en su calendario, simplemente puede ir a la aplicación Calendario y tocar la opción calendarios En la parte inferior de la pantalla. Desde allí, toca símbolo "yo" Junto a cualquier calendario sospechoso, haga clic en la opción Eliminar calendario O darse de bajaEstos pasos eliminarán los eventos no deseados y limpiarán tu calendario. También es importante asegurarte de que tu iOS esté actualizado a la última versión para asegurarte de recibir los parches de seguridad más recientes.

¿Estás recibiendo (o enviando) mensajes extraños?

Una de las señales más comunes de que tu dispositivo ha sido hackeado es notar un comportamiento inusual en tus aplicaciones de mensajería. Muchos ciberdelincuentes intentan tomar el control de tus dispositivos y suplantar tu identidad para engañar a tus contactos, ya sean amigos o familiares, y conseguir que les den dinero u otra información confidencial.

Por lo tanto, si empiezas a notar conversaciones o correos electrónicos sospechosos, como solicitudes extrañas o inusuales de conocidos, o si tú mismo envías solicitudes similares de dinero u otras cosas, es muy probable que alguien haya accedido a tu cuenta y se haya apoderado de ella. Debes actuar de inmediato para proteger tus cuentas y tu información personal.

No puedes acceder a tus cuentas.

Una señal rápida de que tus cuentas han sido hackeadas es perder el acceso a ellas. Si no puedes acceder a tu correo electrónico o si tu cuenta de Apple (ID de Apple) se bloquea inesperadamente, es probable que alguien haya accedido a tu cuenta y haya cambiado la contraseña o incluso la dirección de correo electrónico asociada. En este caso, debes tomar medidas inmediatas para recuperar el control de tus cuentas y proteger tu información personal. Empieza por comprobar las opciones de recuperación de cuenta que ofrece el servicio en cuestión, como las preguntas de seguridad o el envío de un código de verificación a tu número de teléfono registrado. Si estos métodos no funcionan, contacta con el equipo de atención al cliente del servicio para solicitar ayuda y recuperar el acceso a tu cuenta lo antes posible.

Observando comportamientos extraños en tu iPhone

Estos comportamientos pueden incluir una amplia gama de problemas inusuales. Una de las señales más comunes es notar que los indicadores del micrófono o la cámara del iPhone se encienden aleatoriamente, incluso cuando no se usan. Además, el iPhone puede empezar a abrir automáticamente nuevas pestañas en Safari, lo que suele redirigir a sitios web sospechosos o incluso a la App Store sin tu permiso.

Estos síntomas pueden ser difíciles de detectar al principio, pero si los notas junto con las demás señales de advertencia de esta lista, probablemente podrás determinar si tu iPhone ha sido hackeado. Es importante prestar atención a estos detalles, ya que podrían indicar malware o acceso no autorizado a tu dispositivo.

Creo que me han hackeado el iPhone. ¿Qué hago ahora?

Si sospecha que alguien ha manipulado su iPhone o accedido a sus datos personales, es fundamental actuar con rapidez y precaución. El hackeo de iPhone, aunque poco frecuente en comparación con otros sistemas operativos, es posible, especialmente si el sistema operativo no se actualiza con regularidad o si es víctima de una estafa de phishing sofisticada. Aquí tiene algunos pasos cruciales que puede seguir para proteger su información y recuperar el control de su dispositivo:

Notificar a familiares, amigos y compañeros de trabajo: un paso necesario después de un hackeo

Muchas estafas e intentos de hackeo se basan en la suplantación de identidad para extorsionar o obtener información confidencial de tus contactos. Por eso, es crucial notificar a tus familiares, amigos y compañeros de trabajo inmediatamente después de ser hackeado y advertirles que no ignoren ningún mensaje que reciban de tu cuenta comprometida.

De esta manera, si reciben una solicitud de asistencia financiera alegando que has estado en una emergencia o una situación similar, reconocerán de inmediato que el mensaje es falso y una estafa. Recuerda: más vale prevenir que curar, e informar a tus seres queridos es la primera línea de defensa contra los estafadores que se aprovechan de la brecha de seguridad.

Restablecer sus contraseñas

Como se mencionó anteriormente, si sus cuentas son pirateadas, pone en riesgo su información personal y financiera y puede perder el acceso a ella.

Si sospecha que su iPhone ha sido hackeado o nota alguna actividad inusual, es fundamental cambiar sus contraseñas de inmediato y reemplazarlas por otras seguras y difíciles de adivinar. Para ello, utilice una combinación compleja de números, letras y caracteres especiales al crear nuevas contraseñas.

Además, recomendamos encarecidamente activar la autenticación de dos factores siempre que sea posible. Esta función añade una capa adicional de seguridad que dificulta que alguien acceda a su cuenta e inicie sesión sin su conocimiento ni consentimiento, incluso si alguien obtiene su contraseña. La autenticación de dos factores está disponible en muchos servicios, como Google, Facebook, Microsoft y otros.

Elimina cualquier aplicación sospechosa en tu iPhone.

Si encuentras aplicaciones extrañas o desconocidas que no recuerdas haber descargado en tu iPhone, es importante eliminarlas de inmediato. Conservarlas puede poner en riesgo tu dispositivo y tus datos personales, ya que podrían ser malware o spyware camuflado que busca robar tu información o dañar tu sistema operativo iOS.

Para proteger tu privacidad y la seguridad de tu dispositivo, revisa periódicamente la lista de aplicaciones instaladas y, si encuentras alguna sospechosa o desconocida, elimínala de inmediato. Asegúrate también de activar las funciones de seguridad integradas de tu iPhone, como la verificación en dos pasos, y de actualizar iOS con regularidad para asegurarte de tener las últimas actualizaciones de seguridad. Además, ten cuidado al descargar aplicaciones y asegúrate de que provengan de fuentes fiables, como la App Store oficial, y consulta las valoraciones y reseñas de los usuarios antes de instalarlas.

Restablecer de fábrica tu iPhone

Si otras soluciones no funcionan, o si quieres estar absolutamente seguro de que nadie más está usando tu iPhone, puede ser mejor borrarlo y restablecerlo desde cero.

Si tienes una copia de seguridad de iCloud, puedes restaurar tus apps, contraseñas y otros datos importantes en tu iPhone después de restablecerlo. Este proceso te garantiza restaurar todo lo que necesitas de forma rápida y sencilla.

Para borrar los datos de tu iPhone, ve a Configuración de > عام > Transferir o restablecer iPhone Luego haga clic en Borrar todo el contenido y la configuraciónSigue las instrucciones en pantalla y tu iPhone estará listo para usar como nuevo. Al reconfigurarlo, también puedes restaurar una copia de seguridad de iCloud anterior si sospechas que tu última copia de seguridad está comprometida o es insegura. Este paso adicional te ofrece una capa adicional de seguridad para proteger tus datos.

Mantén tu iPhone seguro

Como mencionamos anteriormente, su iPhone puede ser más seguro que la mayoría de los dispositivos Android, pero eso no significa que los atacantes cibernéticos no puedan explotarlo.

Hay muchas maneras de intentar acceder al iPhone de alguien. Ya sea mediante malware, ingeniería social o incluso un simple fallo en los sistemas operativos de Apple, los delincuentes encuentran constantemente nuevas formas de eludir las funciones de seguridad para acceder a tus datos.

Así que recuerda siempre mantener tu iPhone seguro y evitar los mensajes de spam y los sitios web sospechosos. Seguir prácticas básicas de seguridad, como actualizar regularmente el sistema operativo y evitar hacer clic en enlaces sospechosos, reduce significativamente el riesgo de ser hackeado. Además, usa contraseñas seguras y únicas para cada cuenta y activa la autenticación de dos factores siempre que sea posible para proteger aún más tus datos confidenciales.

Los comentarios están cerrados.