Después de 30 años: Microsoft abandona NTLM... ¡Aquí está el porqué!

Durante más de 30 años, NTLM (Administrador de LAN de Nueva Tecnología) ha sido un protocolo de autenticación fundamental en Windows. Ha ayudado a las empresas a migrar de la autenticación tradicional de Administrador de LAN a redes empresariales modernas.

Pero los tiempos han cambiado. Se anunció Microsoft Recientemente, anunció su plan para deshabilitar NTLM por defecto en las nuevas versiones de Windows. Esto marca el fin del protocolo, una forma de autenticación organizacional, desde su lanzamiento en 1993.

Esta medida indica que los modelos de seguridad antiguos ya no son adecuados en el mundo actual, impulsado por la desconfianza. A continuación, se presenta un análisis de por qué se descontinuó NTLM y se reemplazó por Kerberos.

Un resumen rápido de NTLM

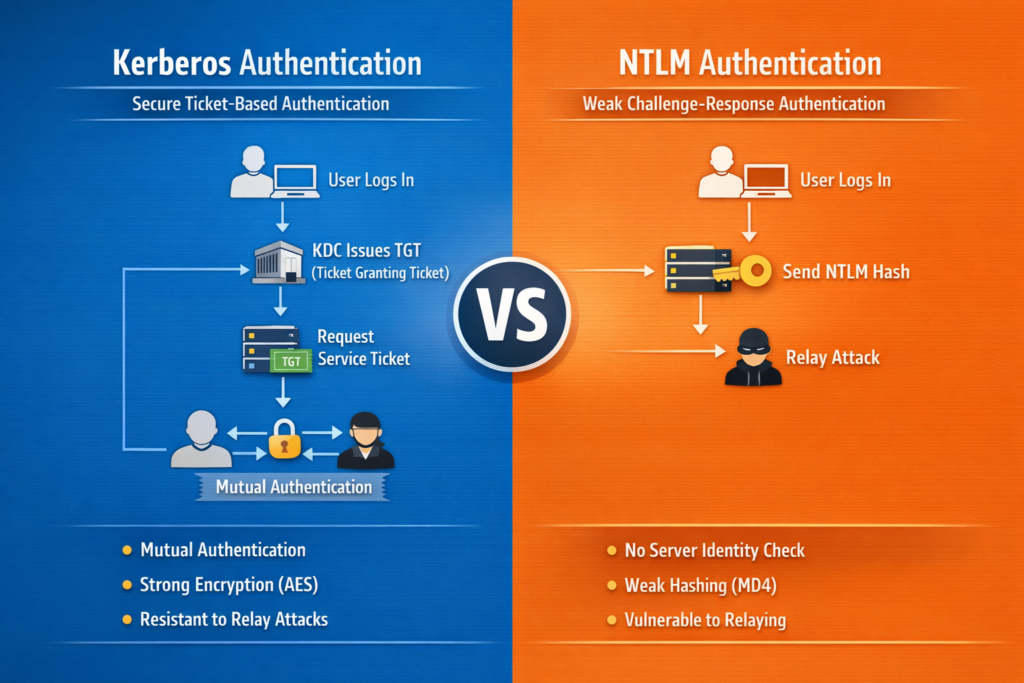

La LAN de Administración de Redes para Nuevas Tecnologías (NTLM) se desarrolló en la década de 1990, cuando las redes corporativas eran relativamente pequeñas y se limitaban a los límites físicos de la oficina. Además, como protocolo de autenticación de desafío y respuesta, NTLM utiliza una versión en hash de la contraseña, en lugar de transmitirla por la red.

NTLM era más adecuado para entornos donde las redes eran locales sin un controlador de dominio central y cuando los dispositivos se utilizaban para trabajar en grupos de trabajo, en lugar de dominios.

Sin embargo, NTLM no se diseñó específicamente para redes híbridas, personal remoto, entornos en la nube y amenazas modernas. A pesar de estas limitaciones, no desaparece por completo. Servirá como método de autenticación de respaldo cuando Kerberos no esté disponible.

¿Por qué Microsoft está cerrando NTLM?

La decisión de Microsoft de deshabilitar la máquina virtual NTLM se basa en una realidad crucial: NTLM es fundamentalmente inseguro según los estándares modernos. Enumeremos algunas de las razones:

- NTLM utiliza un cifrado débil y depende en gran medida de hashes obsoletos, vulnerables a las técnicas modernas de piratería. Con herramientas como Hashcat, John the Ripper y Rainbow Tables, los hackers pueden extraer fácilmente contraseñas de los hashes NTLM.

- Este protocolo es vulnerable a ataques de secuestro. En un ataque de secuestro, los atacantes manipulan a los usuarios para que se autentiquen en un servidor malicioso. Al capturar las solicitudes de autenticación, los atacantes las redirigen a otro servidor para obtener acceso no autorizado. Por el contrario, Kerberos está diseñado específicamente para prevenir esta explotación.

- Debido a que NTLM se diseñó hace años, no es compatible con modelos de seguridad modernos como Zero Trust Security, Cloud Identity Management o Multi-Factor Authentication (MFA).

Entrada Kerberos

A diferencia del sistema de intercambio de hash de contraseñas utilizado por NTLM, Kerberos Es un sistema de autenticación basado en tickets. Ofrece una solución de seguridad para organizaciones de todos los tamaños. A partir de Windows 2000, se convirtió en el protocolo de autenticación predeterminado para todos los dispositivos Windows conectados al dominio.

Este protocolo utiliza cifrado de clave simétrica junto con un Centro de Distribución de Claves (KDC) para verificar la identidad de los usuarios. El KDC consta de un Sistema de Tickets (TGS), una base de datos Kerberos para almacenar contraseñas y un servidor de autenticación.

Durante el proceso de autenticación inicial, el protocolo Kerberos almacena el ticket seleccionado en el dispositivo del usuario final. En lugar de buscar una contraseña, el servicio verifica este ticket. Por lo tanto, la autenticación Kerberos se realiza dentro de su propio entorno, donde el KDC está autorizado a verificar un host, usuario o servicio.

¿Por qué Kerberos?

Una de las principales ventajas de usar Kerberos es la autenticación mutua. Kerberos permite que los usuarios y otros sistemas de servicio se verifiquen mutuamente. Durante todo el proceso, el servidor y los usuarios conocerán la confiabilidad mutua.

Además, cada ticket incluye una marca de tiempo y datos sobre su periodo de validez, mientras que los administradores controlan el periodo de autenticación. Con un sistema de autenticación reutilizable, cada usuario será verificado en el protocolo Kerberos solo una vez. Posteriormente, no es necesario volver a introducir sus datos personales.

Los comentarios están cerrados.