Cómo proteger Office de la vulnerabilidad CVE-2026-21509: una guía paso a paso

Recientemente, el 26 de enero de 2026, Microsoft se apresuró a lanzar una actualización crítica para abordar un problema de alto riesgo. Vulnerabilidad de día cero en Microsoft Office permite a actores maliciosos eludir las funciones de seguridad. Esta vulnerabilidad se identifica como CVE-2026-21509. Los componentes de Microsoft Office siguen siendo un objetivo atractivo para las vulnerabilidades de día cero.

Dado que Microsoft Office es la columna vertebral de las organizaciones, desde el correo electrónico hasta las hojas de cálculo, presentaciones y documentos, este descubrimiento ha conmocionado a la comunidad de ciberseguridad.

Dado que Microsoft Office es la columna vertebral de las organizaciones, desde el correo electrónico hasta las hojas de cálculo, presentaciones y documentos, este descubrimiento ha conmocionado a la comunidad de ciberseguridad.

¿Qué hay de bueno? Ya no tienes que esperar a que se distribuya el parche completo; ahora hay medidas prácticas que puedes tomar para proteger tu sistema.

A continuación se presenta un desglose de esos pasos.

la amenaza

La explotación de la vulnerabilidad CVE-2026-21509 permite a los atacantes eludir las funciones de seguridad que aíslan las vulnerabilidades en un entorno Office. Por lo tanto, la amenaza se extiende a:

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 y 2024

- Aplicaciones empresariales de Microsoft 365

Además, la causa raíz de esta amenaza fue la dependencia de información poco confiable en las decisiones de seguridad CWE-807.

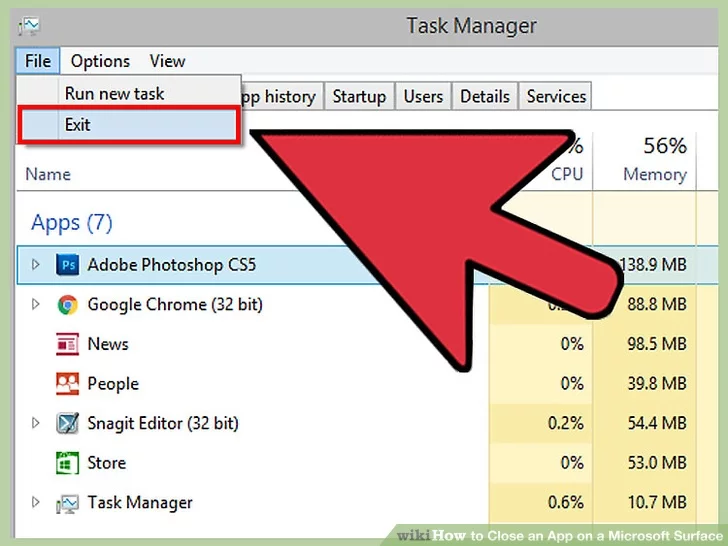

Paso 1: Reiniciar las aplicaciones de Office

Microsoft ha introducido una estrategia de mitigación que se activa automáticamente si utiliza Microsoft 365 u Office 2021. Sin embargo, solo funciona cuando reinicia las aplicaciones.

ما الذي يمكن فعله؟

- Seleccione y cierre PowerPoint, Word, Excel y Outlook por completo.

- Luego de hacer esto, vuelve a abrirlo.

- Repita el mismo paso en todos los dispositivos de la organización.

Este método obliga a Microsoft Office a recargar configuraciones de seguridad actualizadas, bloqueando aún más los vectores de ataque más comunes.

Crédito de la imagen WikiHowtech

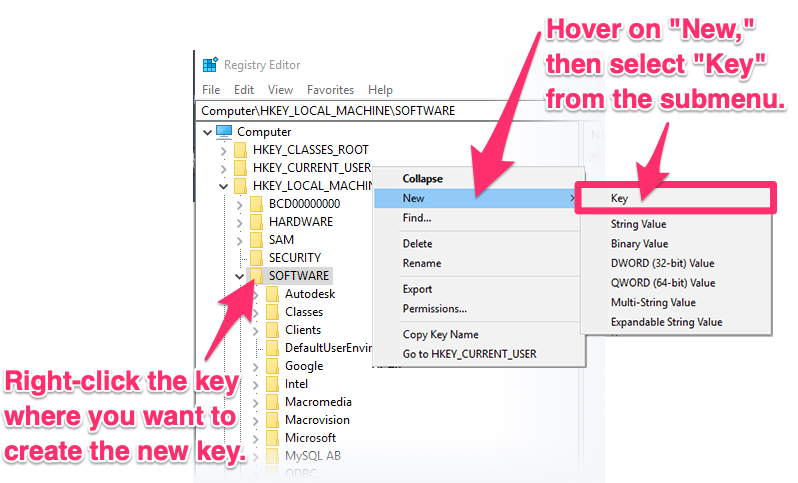

Paso 2: Reparar el registro de Microsoft Office 2019 y 2016

Si su empresa ya utiliza Office 2019 o 2016, debe seguir la solución manual que aparece a continuación en el registro. Windows.

Antes de realizar cualquier cambio:

- Presione Win+R y escriba regeditLuego presione Enter

- En el Editor del Registro, seleccione Archivo y luego Exportar.

- Además, guarde el nombre del archivo como “Registry_Backup.reg” en su sistema.

Implementación de las reformas:

Ve y busca

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0Común

- Haga clic derecho en Sus Preguntasy seleccione New, Luego seleccione Clave

- Ahora debes nombrar la clave {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}.

Luego especifique esta nueva clave:

- Haga clic derecho y vaya a NUEVO, entonces escoge Valor DWORD (32 bits)

- Nombra esto: Banderas de compatibilidad

- Después de hacer esto, haga doble clic y establezca el valor en: 400

- Prensa OKLuego cierre el editor de registro.

- Por último, reinicie su computadora.

Esta modificación del registro bloquea un objeto vulnerable que los atacantes podrían utilizar indebidamente.

Crédito de la imagen FX terrestre

Paso 3: Fortalecer Outlook frente a los archivos adjuntos

Lo más importante es tener en cuenta que la mayoría de los ataques asociados con CVE-2026-21509 comienzan con correos electrónicos de phishing. Por lo tanto, conviene reforzar las defensas mediante la configuración de Outlook.

Opciones recomendadas:

- Desactivar la vista previa automática.

- Desactivar la descarga automática de cualquier contenido externo.

- Además, asegúrese de utilizar únicamente la vista protegida.

Haga clic en Archivo, luego seleccione Opciones, vaya a Centro de confianza, luego Configuración y elija Manejo de archivos adjuntos.

Consejos para evitar el phishing:

Capacita a tus empleados porque la tecnología por sí sola no es suficiente para prevenir estos ataques.

Tenga en cuenta las señales de advertencia:

- Correos electrónicos que indican urgencia, como “Abrir inmediatamente” o “Cuenta bloqueada”.

- Direcciones de remitente que puedan parecer inusuales. Por ejemplo, soporte@microsoft.com.

- Recibir facturas inesperadas y notificaciones de entrega.

- Además, obtenga archivos comprimidos de tipos inusuales como .img, .iso y .hta.

- Enlaces que no están sincronizados con el dominio del remitente.

Hábitos seguros:

- Asegúrese de consultar los pedidos vía teléfono o chat.

- Pase el ratón sobre cualquier enlace antes de hacer clic en él.

- Informe inmediatamente al departamento de TI sobre correos electrónicos sospechosos.

- No habilitar macros en los documentos.

Los comentarios están cerrados.