Hábitos esenciales para la protección de datos y la ciberseguridad: una guía para proteger su información confidencial

Esta historia se ha vuelto familiar. En el verano de 2025, las filtraciones de datos afectaron a importantes empresas, entre ellas GoogleyTransUnionDatos de clientes de docenas de fuentes terminaron en manos de delincuentes.

Los hackers no violaron directamente los sistemas centrales. Accedieron a ellos a través de un eslabón débil de una cadena más grande. Esta es la realidad de nuestro mundo digital. No puede haber barreras impenetrables.

Una ciberseguridad eficaz se basa en hábitos sencillos y constantes, y en convertirse en un blanco difícil. De esta manera, cuando surgen las amenazas inevitables, se detectan, se repelen o se recuperan con un daño mínimo.

Te explicaré los 7 Hábitos de Ciberseguridad que forman el núcleo de mi sistema de defensa en teléfono Android Y mi computadora.

7. Sea más astuto que los piratas informáticos con un administrador de contraseñas y autenticación de dos factores.

Los datos muestran Más del 80% de las filtraciones se deben a contraseñas débiles, robadas o reutilizadas. Los ciberdelincuentes las explotan con ataques automatizados denominados robo de credenciales.

Toman grandes listas de nombres de usuario y contraseñas de una única violación y las prueban en miles de sitios hasta que alguna coincide.

Aunque todos sabemos que reutilizar contraseñas es arriesgado, aún lo hacemos. El sistema espera que recordemos más de... 90 inicios de sesión únicos en promedio, lo cual no es posible.

Los administradores de contraseñas son bóvedas cifradas que solucionan este problema. Generan contraseñas largas y aleatorias, las almacenan tras una única contraseña maestra y las introducen automáticamente en aplicaciones y sitios web.

Configurar la autenticación multifactor (MFA) es el último paso para proteger tu cuenta. Incluso si un hacker compra tu contraseña en la dark web, es inútil sin el segundo factor.

6. Entrena tus ojos para detectar las señales de alerta del phishing.

Los ciberdelincuentes tienen un vocabulario para sus tácticas manipuladoras, pero todas se reducen al engaño.

El phishing se realiza por correo electrónico, SMS y voz por teléfono. Una variante más reciente del phishing de voz utiliza inteligencia artificial.

Ahora, gracias a la inteligencia artificial, tan solo unos segundos de un audio publicado en redes sociales o grabado de un discurso público pueden generar una versión convincente de tu voz. Alguien que se hace pasar por un ser querido podría llamarte, alegar un accidente o un arresto, y exigirte dinero de inmediato.

Afortunadamente, las señales de advertencia suelen ser similares si te entrenas para detectarlas.

Los estafadores buscan causarte pánico, no que pienses. Usan frases como "Tu cuenta será suspendida", "Actividad sospechosa detectada" o "Actúe ahora para evitar una multa".

Aunque la inteligencia artificial hace que las estafas sean más sofisticadas, muchas aún contienen errores tipográficos obvios o redacción descuidada que el equipo de comunicaciones de una empresa con buena reputación no permitiría.

Antes de hacer clic, pase el ratón sobre cualquier enlace para ver la URL de destino en la esquina inferior de su navegador. Normalmente, puede mantener pulsado el enlace en un dispositivo móvil para obtener una vista previa.

Busque errores tipográficos en la dirección de correo electrónico del remitente, como support@micros0ft.com.

Los archivos adjuntos inesperados son una señal de alerta. Las empresas legítimas rara vez envían facturas o informes de seguridad no solicitados.

Estos archivos adjuntos a menudo se esconden MalwareEn caso de duda, visita directamente el sitio web oficial. Nunca hagas clic en un enlace, descargues un archivo adjunto ni llames a un número desde un mensaje sospechoso.

5. Practique la navegación y los clics conscientes.

Su navegador es su ventana principal a Internet, y un conocimiento básico ayuda a mantenerlo seguro.

Busque siempre el candado. El icono del candado y “https://"Al principio del título hay una conexión encriptada.

HTTPS cifra los datos durante la transmisión, mientras que HTTP no. Esto es especialmente importante en redes Wi-Fi públicas, donde es fácil espiar.

Tenga cuidado con las ventanas emergentes agresivas y las descargas inesperadas. El scareware utiliza alertas de virus falsas para promocionar una "solución" para malware o software no deseado. Las empresas de seguridad legítimas no informan de infecciones a través de ventanas emergentes del navegador.

Por último, tenga cuidado con los acortadores de URL. Servicios como Bitly y TinyURL pueden ocultar el verdadero destino de un enlace. Esto los convierte en una herramienta predilecta para los estafadores que buscan ocultar un sitio malicioso tras un enlace aparentemente inocente.

Cuando reciba un enlace acortado de una fuente en la que no confía completamente, utilice un sitio web de expansión de enlaces (por ejemplo, unshorten.it) para ver a dónde conduce antes de hacer clic.

4. Mantenga su conexión segura, en casa y fuera de ella

Las redes wifi públicas en cafeterías, aeropuertos y hoteles son peligrosas. Estas redes son abiertas y, a menudo, no están cifradas, lo que las convierte en blancos fáciles.

Una táctica común es

ataques El hombre en el medio, donde un delincuente en la misma red intercepta el tráfico entre su dispositivo e Internet.

Otro peligro es Ataque de gemelos malvados, donde un hacker crea un punto de acceso falso con un nombre que parece legítimo y captura su tráfico.

Usa siempre una red privada virtual (VPN) en redes Wi-Fi públicas. Esta crea un túnel cifrado para tu tráfico. Con una VPN fiable, quienes estén en la misma red no podrán leer tus datos ni ver su destino.

Tu red doméstica también necesita protección. Empieza por cambiar las contraseñas wifi predeterminadas y la configuración de administrador de tu router. Los routers suelen incluir credenciales predeterminadas como "admin" y "password". Si no las modificas, tu red será más fácil de hackear.

3. Controla tu huella digital paso a paso

Los estafadores pueden usar cualquier detalle que compartas en redes sociales. El nombre y la ciudad de origen de tu mascota suelen responder preguntas de seguridad comunes.

Los ciberdelincuentes son expertos en ingeniería social. Usan estos datos para generar confianza, manipularte y crear... Ataques de phishing Convincente.

Publicar fotos de vacaciones en tiempo real indica que tu casa está vacía. Las etiquetas de ubicación repetidas en tu cafetería o gimnasio favorito crean un mapa predecible de tu rutina.

Trata la información personal como un recurso valioso. Revisa la configuración de privacidad de todas tus cuentas de redes sociales y configura la visibilidad de tu perfil como "Privado" o "Solo amigos".

Por último, adquiera el hábito de compartir sus increíbles fotografías de vacaciones después de haber regresado sano y salvo a casa.

2. Las copias de seguridad le ayudan a recuperarse rápidamente cuando ocurre un desastre.

Considere las copias de seguridad de datos como un seguro. Las copias de seguridad son su principal defensa contra... Secuestro de datos, que encripta sus archivos y exige un pago.

Las copias de seguridad también son útiles en caso de fallo, pérdida o robo del dispositivo. Si se produce un ataque de ransomware, una copia de seguridad limpia y actualizada permite una recuperación rápida. Borre el dispositivo infectado y restaure desde la copia de seguridad.

Automatiza las copias de seguridad. El objetivo es configurarlas y olvidarte de ellas. Usa la copia de seguridad en la nube integrada en tus dispositivos. En tu iPhone o iPad, activa la copia de seguridad de iCloud en Ajustes.

En Android, asegúrese de que la copia de seguridad de Google One o Google Drive esté activada.

Utilice un servicio de copia de seguridad en la nube o herramientas integradas como Time Machine (en Mac) o Historial de archivos (en Windows) en su dispositivo con un disco duro externo.

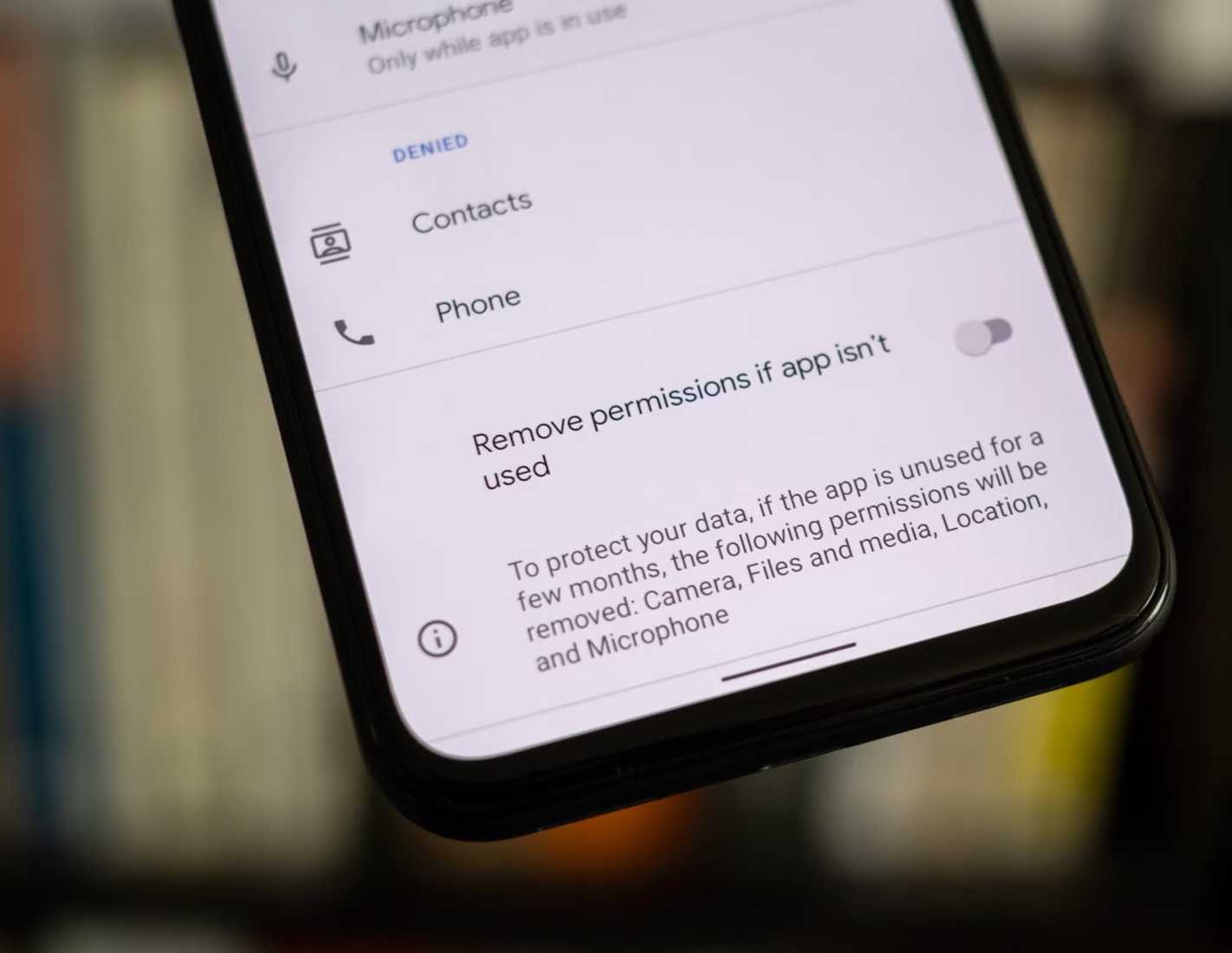

1. Siga la regla del “menor privilegio” para las aplicaciones.

Cada aplicación que instalas solicita acceso a tus datos y componentes del dispositivo (contactos, ubicación, cámara, micrófono).

Sigue la regla del mínimo privilegio. Otorga a cada aplicación solo el acceso que necesita. La aplicación Mapas solo necesita tu ubicación mientras está en uso. aplicación de edición de fotos Necesita tus fotos, no tus contactos ni tu micrófono.

Los permisos excesivos crean riesgos para la privacidad y la seguridad.

Algunas aplicaciones recopilan datos con fines publicitarios. Si una aplicación es hackeada y tiene acceso a tu micrófono, podría escuchar tus conversaciones.

Aislar, investigar, fortificar

Si sospecha que una cuenta ha sido comprometida, actúe rápidamente con una respuesta específica de tres pasos.

Primero, aísle la brecha. Cambie la contraseña de la cuenta afectada inmediatamente. Si se trata de una cuenta financiera, contacte a su banco o al emisor de su tarjeta para reportar un presunto fraude y solicitar la congelación de la cuenta.

A continuación, investigue. Revise otras cuentas importantes para detectar actividad no autorizada, especialmente si usó la misma contraseña comprometida. Ejecute un análisis completo de malware en su computadora para detectar software malicioso, incluyendo keyloggers.

Por último, fortifica tus defensas. Configurar la autenticación de dos factores (MFA) En la cuenta comprometida y otras cuentas importantes que no conoce. Aproveche este incidente para revisar y fortalecer sus hábitos de seguridad.

Los comentarios están cerrados.