Cómo sobreviví a un ataque de phishing y una aplicación maliciosa la semana pasada

Cuando escribes diariamente sobre lo peor estafas en línea Y cómo evitarlos, como hago yo, se ve fácilmente en muchos ejemplos de la vida real.

Si bien es una historia diferente cuando se trata de decirle a qué debe prestar atención cuando las aplicaciones maliciosas se propagan como un reguero de pólvora, o después de... Violación masiva de datosEs diferente cuando te lo muestro. Por eso empecé a tomar capturas de pantalla de posibles intentos de hackeo y ciberataques que encuentro en línea.

Como alguien que ha estado escribiendo sobre piratas informáticos durante más de una década, he visto todos sus diversos trucos y métodos para atraerlo a hacer clic en Enlaces maliciosos O entregar voluntariamente tu información personal. Esta vez, en lugar de contarte sobre el último ciberataque, te contaré mis dos intentos de hackear su interfaz la semana pasada y te explicaré exactamente por qué no hice clic ni descargué nada.

Aquí encontrará todo lo que necesita saber, además de algunos consejos y trucos generales que utilizo para mantener a mi familia y a mí seguros en línea.

No es un correo electrónico común y corriente, sino una trampa.

Como usuario de una dirección de correo electrónico de trabajo pública, recibo unos 100 correos electrónicos al día. Si bien muchos provienen de contactos de confianza con los que trabajo directa o indirectamente, de vez en cuando, algunos correos sospechosos logran burlar las medidas de seguridad integradas en mi bandeja de entrada.

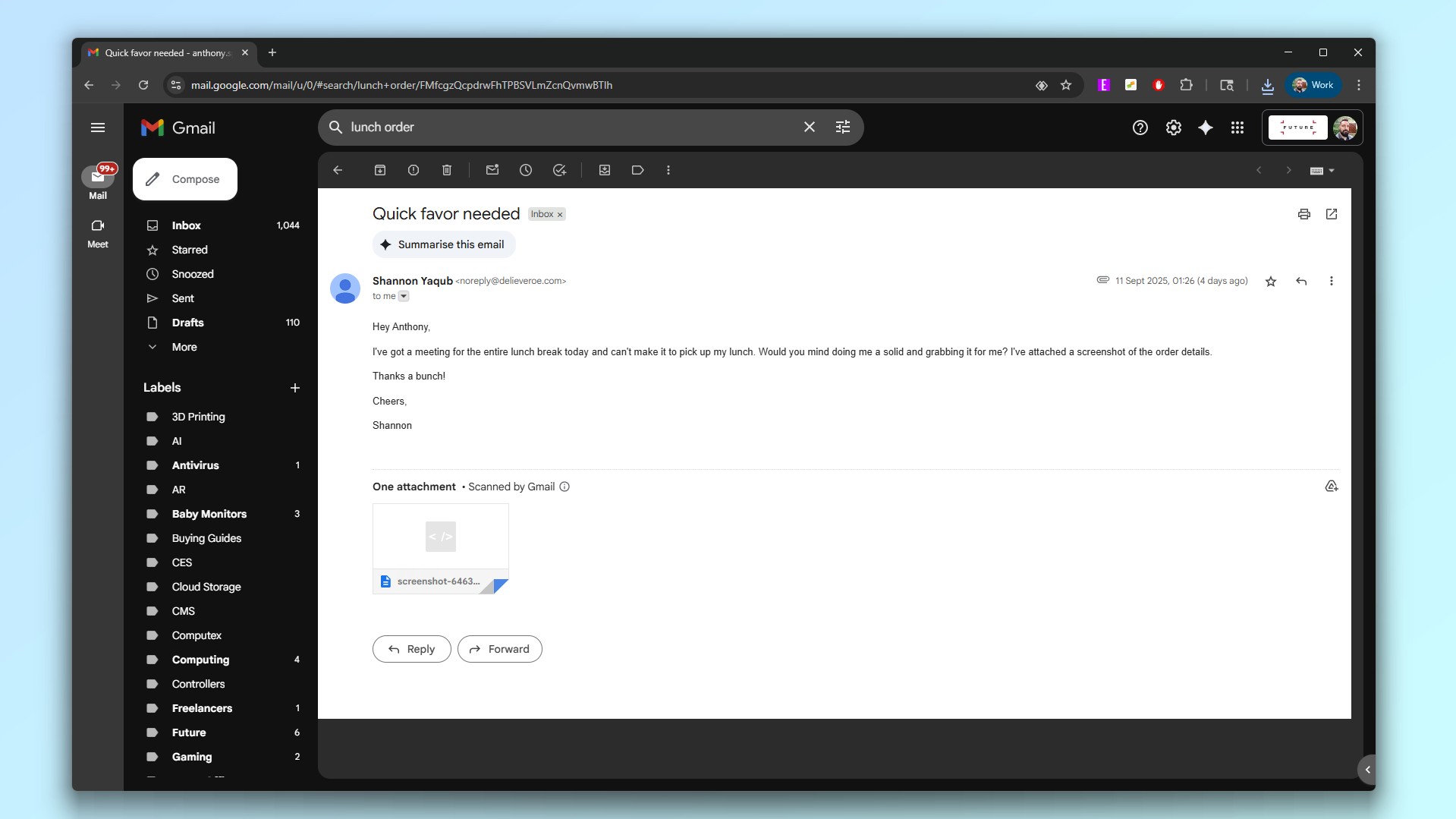

Eso es exactamente lo que pasó con el correo electrónico a continuación. Sin embargo, noté varias señales de alerta casi de inmediato. ¿Puedes identificarlas tú también? Échale un vistazo rápido antes de leer mi explicación para ver si las has detectado todas.

Aunque no reconocí el nombre del remitente, lo cual ya me hizo sospechar, hice clic en la flecha de abajo para verificar su dirección de correo electrónico. En lugar de estar vinculado a su nombre, el correo electrónico anterior usa el nombre de una popular empresa de reparto de comida a domicilio para parecer más creíble, pero hay un problema: la empresa que el estafador intenta suplantar probablemente sea Deliveroo, pero el nombre en el asunto del correo está mal escrito.

Para facilitarme el procesamiento de su solicitud, mi "compañero" también adjuntó una foto de la misma a su correo electrónico. Sin embargo, aunque el mensaje indica que "adjuntaron una captura de pantalla", este archivo adjunto no es una imagen. Es un archivo HTML camuflado en una imagen con la palabra "captura de pantalla" en el nombre para que parezca legítimo.

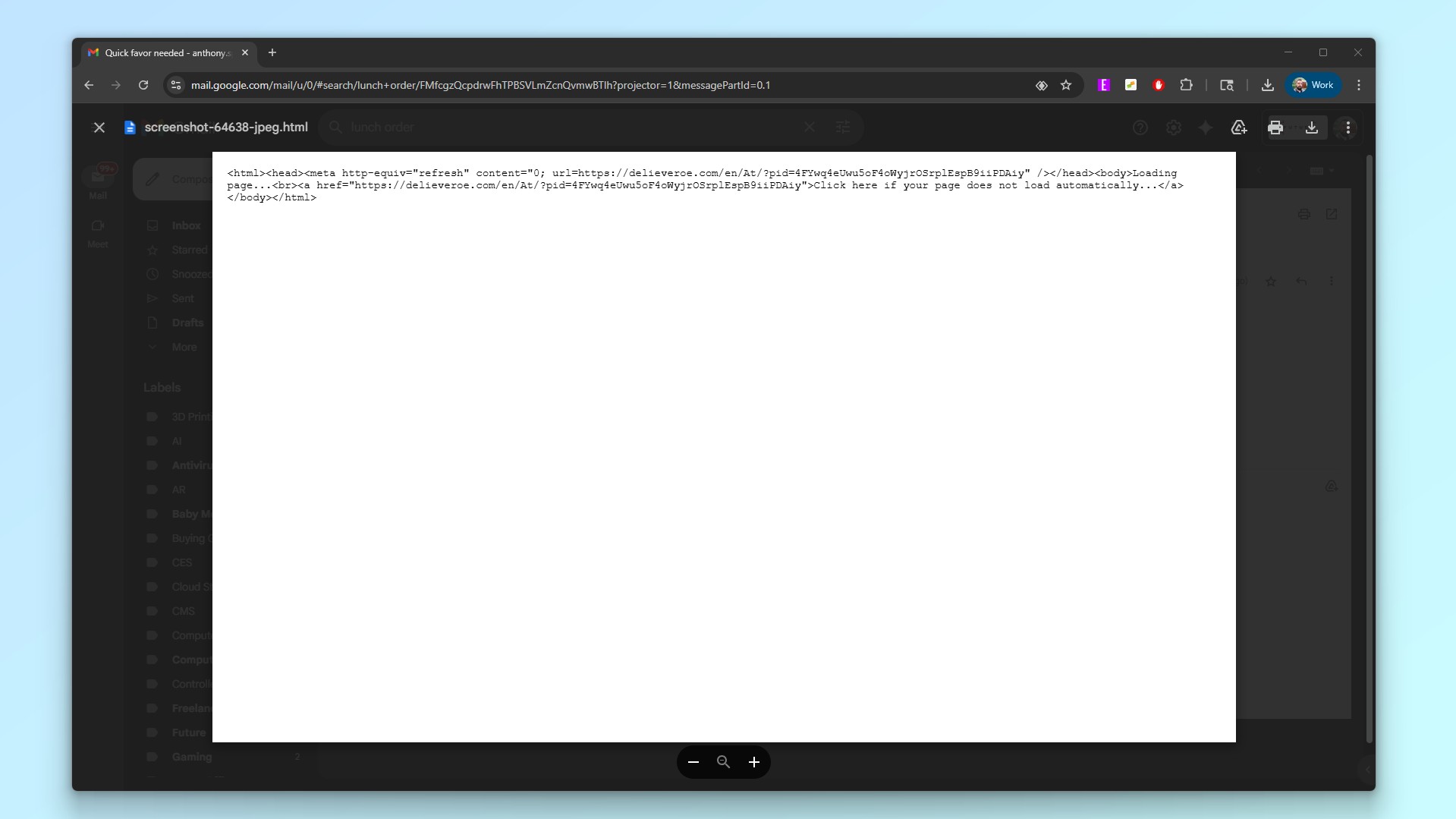

No te recomiendo que intentes lo que hice yo, pero en este caso, hice clic en la vista previa para que te hagas una idea más clara del código adjunto. Como puedes ver en la captura de pantalla anterior, apunta a... sitio falso Se hace pasar por Deliveroo con un texto en la página que indica que está cargando y que aparece al navegar. Este sitio falso también tiene un botón que dice: "Haga clic aquí si su página no carga automáticamente".

Aunque no descargué ni intenté abrir este archivo adjunto, al hacer clic en este botón en la página a la que intentaba dirigirme, probablemente me habría llevado a un sitio malicioso diseñado para infectar mi computadora con un virus.

Este correo electrónico tiene todas las características de una estafa de phishing, desde la urgencia hasta un archivo adjunto que no es lo que dice ser. De hecho, lo único que falta es... Errores de ortografía y gramáticaDe todas formas, este es un ejemplo típico de un correo electrónico de phishing y, si ve algo parecido en su bandeja de entrada, evite responderlo o descargar el archivo adjunto a toda costa.

Malware oculto en mi feed de noticias

Incluso antes de trabajar en ciberseguridad, era un ávido lector de noticias. Por eso siempre me encontrabas navegando por Google Discover en mi teléfono o tableta buscando noticias interesantes. Un día, mientras lo hacía, me topé con una noticia falsa diseñada para engañarme y hacerme instalar una aplicación maliciosa. Me explico.

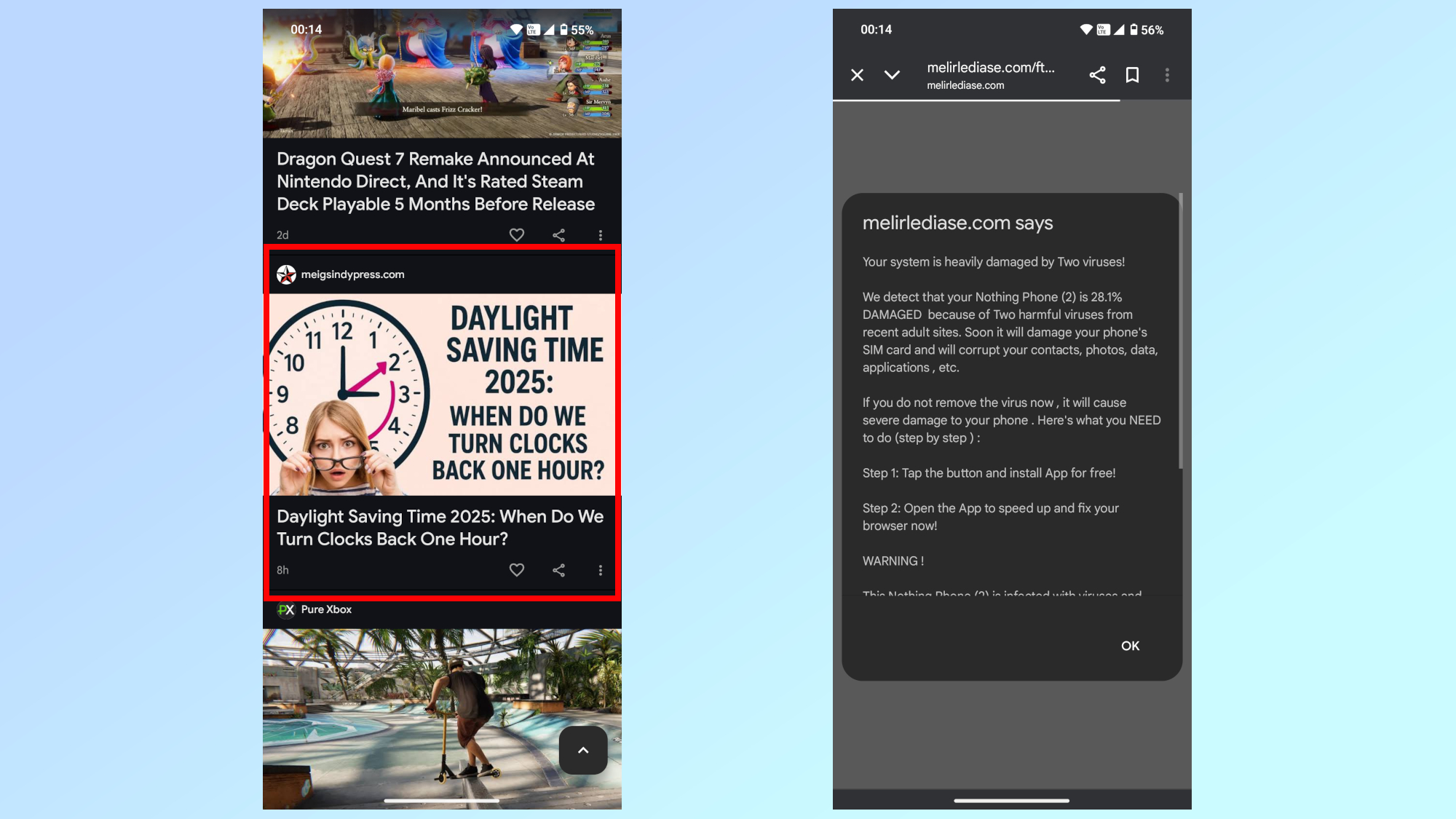

Aunque debería saberlo, todavía no estoy completamente seguro de cuándo termina el horario de verano. Por eso, cuando vi una noticia al respecto en mi sección de noticias, hice clic en ella rápidamente.

En la captura de pantalla anterior, pueden ver las noticias en las que hice clic a la izquierda y la ventana emergente que apareció inmediatamente después a la derecha. Debido a los recientes cambios en el algoritmo, Google Discover Además, ofrece blogs personales y noticias de fuentes confiables. Si bien esto es beneficioso para medios y creadores más pequeños, también les da a los ciberdelincuentes la oportunidad de aprovecharse con mayor facilidad de lectores ávidos de noticias como yo.

En lugar de saber cuándo termina el horario de verano este año, vi una ventana emergente que me decía que mi Nothing Phone 2 estaba infectado no con uno, sino con dos "virus maliciosos". Los ciberdelincuentes detrás de esta ventana emergente maliciosa fueron un paso más allá al afirmar que estos supuestos virus provenían de "sitios para adultos modernos". Luego, para que siguiera sus instrucciones, amenazaron con que mi tarjeta SIM sería... SI Los datos de mi teléfono se dañarán y mis contactos, fotos, datos, aplicaciones y Plus se corromperán si no descargo la aplicación en cuestión.

No desplacé hasta el final para intentar descargar lo que probablemente era una aplicación maliciosa, pero esto es lo que probablemente habría sucedido si lo hubiera hecho. En lugar de dirigirme a Google Play Store u otra tienda de aplicaciones oficial, el enlace al final de este mensaje me habría llevado a un sitio web de terceros donde podría descargar esta aplicación como archivo . APKDesde allí, tendré que instalarlo manualmente en mi teléfono. Android mío (que es algo de lo que te deshaces) Google En la próxima versión de Android). Para acceder a todos mis datos, es posible que la aplicación haya solicitado una serie de Permisos innecesarios Ya sea para hacer un mal uso de los servicios de acceso en Android O descargar una actualización falsa que en realidad era un malware peligroso dirigido a los teléfonos Android.

He visto este tipo de ataque muchas veces, pero esta es la primera vez que veo un artículo de noticias falsas que intenta propagar malware en mi feed de noticias de Google Discover. Esta es una advertencia importante sobre cómo los hackers pueden crear blogs o incluso comprar espacio publicitario para atraer a posibles víctimas.

¿Cómo me protejo de los ataques cibernéticos?

Para protegerme a mí mismo, a mis amigos y a mi familia de los ciberataques, mi consejo más importante es no dejarse llevar por las emociones. Los hackers saben cómo provocar reacciones emocionales, lo cual es esencial para que usuarios desprevenidos sean víctimas de correos electrónicos de phishing y otras estafas.

Por eso, siempre recomiendo mantener la calma al revisar su bandeja de entrada o mensajes. Desde correos electrónicos que advierten sobre violaciones de derechos de autor hasta aquellos que afirman que una de sus cuentas ha sido suspendida o que pronto será cancelada, los hackers quieren que actúe con rapidez y sin pensar. De esta manera, es más probable que cometa un error. Para cuando inicie sesión en sus cuentas en línea en un portal de inicio de sesión falso o envíe datos personales confidenciales y se dé cuenta de que algo anda mal, será demasiado tarde.

Por esta razón, debe estar atento a las señales de un correo electrónico o mensaje de phishing al revisar su bandeja de entrada o mensajes. ¿Intenta el mensaje transmitir urgencia? ¿Contiene errores ortográficos y gramaticales? ¿Incluye un archivo adjunto o un enlace sospechoso? Todas estas preguntas, al responder afirmativamente, son motivo de preocupación.

A continuación, utilizo uno de los Los mejores gestores de contraseñas No sólo para ayudarme a crear Contraseñas fuertes y únicas Para todas mis cuentas, pero también para almacenarlas y autocompletarlas de forma segura cuando sea necesario. También uso El mejor software antivirus En mi computadora y uno Las mejores aplicaciones antivirus para Android En mi teléfono. Si bien tu computadora viene con software de seguridad integrado, ya sea Windows Defender en PC o XProtect en Mac, además de... Google Play Protect En los teléfonos Android, ofrecen protección básica. Sin embargo, usar un antivirus de pago suele ofrecer ventajas adicionales, como: VPN Para proteger su privacidad en línea, utilice un navegador seguro, lo cual es útil al realizar transacciones bancarias en línea o manejar otros datos confidenciales.

En definitiva, lo más importante es informarse continuamente sobre los ciberataques y estafas más recientes. Los hackers cuentan con un amplio arsenal de trucos y técnicas que reutilizan en sus ataques, por eso es fundamental saber cómo detectar una estafa, un correo electrónico falso o un sitio web falso.

Estos son solo dos intentos de piratería recientes que he encontrado, pero si desea que comparta más de ellos y explique cómo funcionan, hágamelo saber en los comentarios a continuación.

Los comentarios están cerrados.