Una filtración masiva de datos que involucra 16 mil millones de contraseñas afecta a Apple, Google, Facebook y otros: actualizaciones en vivo y métodos de protección

En un peligroso desarrollo que amenaza la seguridad informática generalizada, un informe reciente reveló una filtración masiva de datos de usuarios, con casi 16 mil millones de contraseñas comprometidas. Esta filtración pone en riesgo a gigantes tecnológicos como Apple, Google, Facebook y otros, lo que exige medidas inmediatas para proteger a los usuarios.

Actualizaciones en vivo sobre el hackeo:

Víctimas: La violación afectó una enorme base de datos de contraseñas asociadas a cuentas de usuarios en múltiples plataformas, incluidos los servicios de Apple, Google y Facebook.

Rango de daño: El impacto no se limita a los individuos, sino que se extiende a las empresas e instituciones que dependen de estos servicios en sus operaciones diarias.

Peligro potencial: Los piratas informáticos pueden utilizar contraseñas filtradas para acceder a cuentas personales, correo electrónico e información financiera, exponiendo a los usuarios al fraude y al robo de identidad.

¿Cómo protegerse de la piratería?

Para protegerse de esta creciente amenaza, aquí hay algunos consejos y medidas preventivas que debe tomar de inmediato:

1. Cambie sus contraseñas: cambie sus contraseñas inmediatamente, especialmente las que utiliza para Apple, Google, Facebook y otros servicios sensibles.

2. Use contraseñas seguras: Elija contraseñas seguras y complejas que incluyan una combinación de mayúsculas y minúsculas, números y símbolos. Evite usar contraseñas fáciles de adivinar o información personal como su fecha de nacimiento o el nombre de su mascota.

3. Activa la autenticación de dos factores: Activa la autenticación de dos factores (2FA) en todas tus cuentas compatibles con esta función. Esta autenticación añade una capa adicional de seguridad, ya que requiere que ingreses un código enviado a tu teléfono o correo electrónico, además de tu contraseña.

4. Utilice un administrador de contraseñas: utilice un administrador de contraseñas para almacenar de forma segura sus contraseñas y crear contraseñas seguras y únicas para cada cuenta.

5. Cuidado con los correos electrónicos de phishing: Tenga cuidado con los correos electrónicos o mensajes de texto sospechosos que le piden que ingrese información personal o contraseñas. Verifique siempre la autenticidad del remitente antes de hacer clic en cualquier enlace o ingresar información.

6. Controle sus cuentas periódicamente: Controle periódicamente sus cuentas bancarias y tarjetas de crédito para detectar cualquier actividad sospechosa.

Advertencia: Nunca comparta sus contraseñas con nadie y no reutilice la misma contraseña para varias cuentas.

Siguiendo estos consejos, puede reducir el riesgo de ser víctima de esta filtración masiva y proteger su información personal y financiera. Síganos para obtener más información sobre este tema y cómo mantenerse seguro en línea.

Últimos avances en una de las mayores violaciones de seguridad de datos

revelar Informe de Cybernews Se robaron registros de más de 30 bases de datos, cada una con hasta 3.5 millones de contraseñas, incluyendo datos de inicio de sesión de redes sociales, VPN, plataformas empresariales y plataformas para desarrolladores. Esta brecha representa una importante amenaza para la ciberseguridad.

Esta última filtración de datos incluye una cantidad masiva de información que podría afectar a miles de millones de cuentas en línea, y los ciberdelincuentes ahora tienen acceso a una cantidad significativa de credenciales de inicio de sesión. Esta filtración masiva expone a los usuarios a un mayor riesgo de ataques de phishing y robo de identidad.

Aquí encontrará las últimas novedades sobre esta brecha de seguridad, cómo comprobar si se ha visto afectado y cómo mantenerse seguro en línea. También le ofreceremos recomendaciones de expertos sobre las mejores prácticas para proteger sus cuentas y contraseñas.

¿Qué fue revelado?

Actualmente, casi todas las plataformas principales se han visto afectadas por esta brecha, incluyendo cuentas de Apple (anteriormente conocidas como Apple ID), Gmail, cuentas de Facebook y GitHub, así como plataformas de mensajería instantánea como Telegram y portales para plataformas comerciales y gubernamentales. Esto indica que el alcance del impacto es amplio y abarca diversos servicios en línea.

Los datos filtrados parecen contener URL, nombres de usuario y contraseñas. Sin embargo, dado el gran volumen de datos expuestos, no es posible determinar con precisión cuántas cuentas están comprometidas actualmente. Esta falta de visibilidad dificulta la evaluación de los posibles riesgos y la adopción de las medidas pertinentes.

Los datos robados parecen provenir de múltiples ladrones de información. Si bien los conjuntos de datos son nuevos, la enorme cantidad de información también podría ser una combinación de diferentes conjuntos de datos de filtraciones anteriores, incluyendo una base de datos con 184 millones de registros. Fue descubierto en mayo. Este año, esto sugiere que los datos podrían provenir de múltiples fuentes, lo que dificulta su análisis y mitigación. Es fundamental que las organizaciones y las personas se mantengan alerta y tomen medidas para proteger sus cuentas y datos personales.

¿Cómo mantenerse seguro en Internet?

Dado que se filtraron las credenciales de inicio de sesión de más de 16 mil millones de cuentas, es esencial verificar si su cuenta se ha visto comprometida y tomar medidas proactivas para garantizar su seguridad en línea.

Lo primero y más importante para proteger tus cuentas es activar la autenticación de dos factores (2FA). Esta función de seguridad impide que los hackers accedan fácilmente a tus cuentas en línea. Requiere una segunda forma de autenticación, ya sea mediante una aplicación dedicada, un código enviado a tu teléfono, una contraseña o incluso una memoria USB física que debes aprobar. Si aún no la has activado, descubre cómo. Cómo habilitar la autenticación de dos factores ahoraEs un paso simple pero hace una gran diferencia en la protección de su información personal.

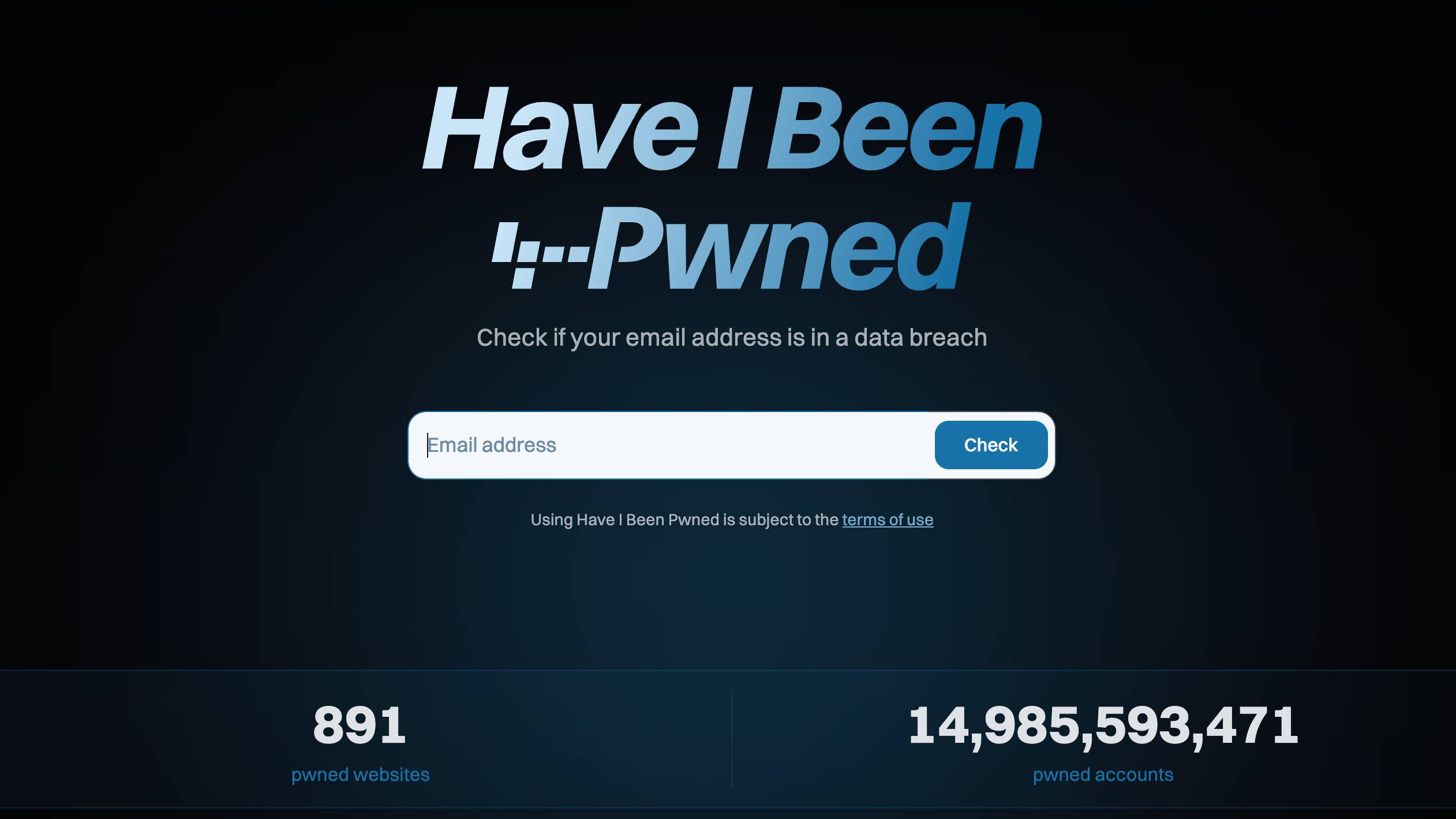

En segundo lugar, para comprobar si sus credenciales de inicio de sesión se han visto comprometidas, utilice el sitio web He sido promovido Para comprobar si su correo electrónico ha sido pirateado. Si está en riesgo, contáctenos de inmediato. Cambiando la contraseña Cambie su contraseña por una segura y única, elimine las cuentas que no utilice y considere usar una El mejor software de gestión de contraseñas Para proteger sus cuentas en línea, estas herramientas le ayudan a crear contraseñas seguras y almacenarlas de forma segura, lo que reduce significativamente el riesgo de piratería. Recuerde: más vale prevenir que curar en el mundo de la ciberseguridad.

Últimas actualizaciones: Todo lo nuevo e importante

Qué hacer cuando sus datos están comprometidos

Saber que sus datos personales han sido filtrados y compartidos entre piratas informáticos es alarmante, pero hay medidas prácticas que puede tomar para protegerse y reducir los riesgos potenciales.

Primero, como se mencionó anteriormente, asegúrese de cambiar las contraseñas de sus cuentas inmediatamente y usar contraseñas seguras y únicas para cada cuenta. Siempre que sea posible, utilice claves de acceso como una alternativa más segura. Active siempre la autenticación de dos o múltiples factores cuando esté disponible para proteger aún más sus cuentas.

Como ocurre con todas las filtraciones de datos, la mayor amenaza siguen siendo los ataques de phishing y las estafas en línea. Evite hacer clic en enlaces o descargar archivos adjuntos de remitentes desconocidos, ya que los hackers suelen crear páginas falsas para robar sus credenciales, información de tarjetas de crédito y otra información confidencial.

Nunca haga clic en ningún enlace, archivo adjunto, archivo o Códigos QR Mensajes inesperados de desconocidos. Además, desconfía de quienes te contactan en redes sociales con ofertas o te piden que descargues o hagas clic en archivos o adjuntos. Si recibes algo que parezca provenir de alguien conocido, verifícalo por tu cuenta, por ejemplo, llamándolo o enviándole un mensaje de texto.

Si no se ha suscrito a uno de Los mejores servicios de protección contra el robo de identidadEste podría ser un buen momento para investigarlo. También puede considerar activar alertas de fraude en sus archivos con las tres principales agencias de informes crediticios: Equifax, Experian y TransUnion, e incluso congelar su crédito (aunque esto podría dificultar la obtención de un préstamo o la apertura de nuevas cuentas de pago).

Cuando esté conectado a Internet, asegúrese de tener uno instalado. El mejor software antivirus Y manténgalo actualizado, ya que estos programas a menudo incluyen una VPN, un administrador de contraseñas, un navegador seguro y otras herramientas de seguridad adicionales para ayudarlo a mantenerse seguro en línea.

Otra filtración de datos confirmada

Según el informe, más de 160,000 personas se vieron afectadas por un ciberataque en noviembre de 2024, en el que atacantes (presuntamente pertenecientes al grupo de ransomware Play) robaron información personal. La cadena de restaurantes estadounidense envió notificaciones a los afectados.

Las filtraciones de datos están en aumento, y la reciente filtración masiva de credenciales de inicio de sesión en múltiples plataformas demuestra que es hora de protegerse en línea. Asegúrese de usar una VPN y un software antivirus de alta calidad para mantener sus cuentas seguras. Para proteger aún más sus datos y privacidad, también le recomendamos actualizar sus contraseñas regularmente y usar contraseñas seguras y únicas para cada cuenta.

NordPass: “Los usuarios deben ser extremadamente cautelosos”

Riesgos de seguridad en aumento: NordPass advierte a los usuarios que deben extremar la vigilancia ante la creciente incidencia de filtraciones y vulneraciones de datos. Uno de los principales riesgos derivados de las filtraciones masivas de datos es la facilidad con la que los ciberdelincuentes pueden acceder a múltiples cuentas, especialmente a quienes reutilizan contraseñas.

Una encuesta reciente de NordPass descubrió que hasta el 62% de los estadounidenses, el 60% de los británicos y el 50% de los alemanes admiten reutilizar contraseñas en sus distintas cuentas en línea, lo que aumenta significativamente su riesgo de ser pirateados.

En este contexto, Ignas Valancius, director de Ingeniería de la empresa de ciberseguridad NordPass, afirmó:

Los usuarios deben ser extremadamente cautelosos, ya que la información filtrada en los conjuntos de datos comprometidos abre la puerta al acceso a prácticamente cualquier servicio en línea, desde Facebook y Google hasta GitHub y Telegram. Incluso algunas plataformas gubernamentales se han visto comprometidas.

“Recomiendo cambiar sus contraseñas inmediatamente antes de que los hackers comiencen a acceder a sus cuentas”, añadió Valancius. “Debe actuar con rapidez, ya que plataformas como Google, Apple y Facebook son puertas de entrada a toda su vida digital, especialmente si almacena sus contraseñas en sus navegadores y no utiliza autenticación multifactor (MFA) ni claves de acceso”.

"Si los piratas informáticos pueden obtener las contraseñas de sus cuentas de Google, Apple o Facebook, robarle su dinero y su identidad puede ser más fácil que quitarle dulces a un niño de tres años", concluyó.

Fuga masiva de datos: no es tan "nueva" como parece

Un informe reciente del sitio web de ciberseguridad indica que BleepingComputer La reciente filtración de 16 mil millones de contraseñas no es en realidad una filtración completamente nueva y es probable que estos datos ya hayan estado circulando durante años.

Es posible que estos datos hayan sido recopilados por ciberdelincuentes e investigadores de seguridad, y luego reensamblados en una enorme base de datos que posteriormente apareció en línea. Los recopiladores de datos involucrados en la recolección de credenciales, como nombres de usuario y contraseñas, probablemente las recopilaron durante un largo período de tiempo, combinando diversos archivos en la enorme base de datos.

Aunque Cybernews afirmó que los datos filtrados son recientes y “no sólo datos reciclados de filtraciones antiguas”, es probable que exista cierta superposición entre los datos.

Sin embargo, esta filtración expuso muchas credenciales, por lo que es una buena idea proteger sus cuentas, cambiar sus contraseñas y tomar todas las precauciones necesarias para garantizar su seguridad en línea.

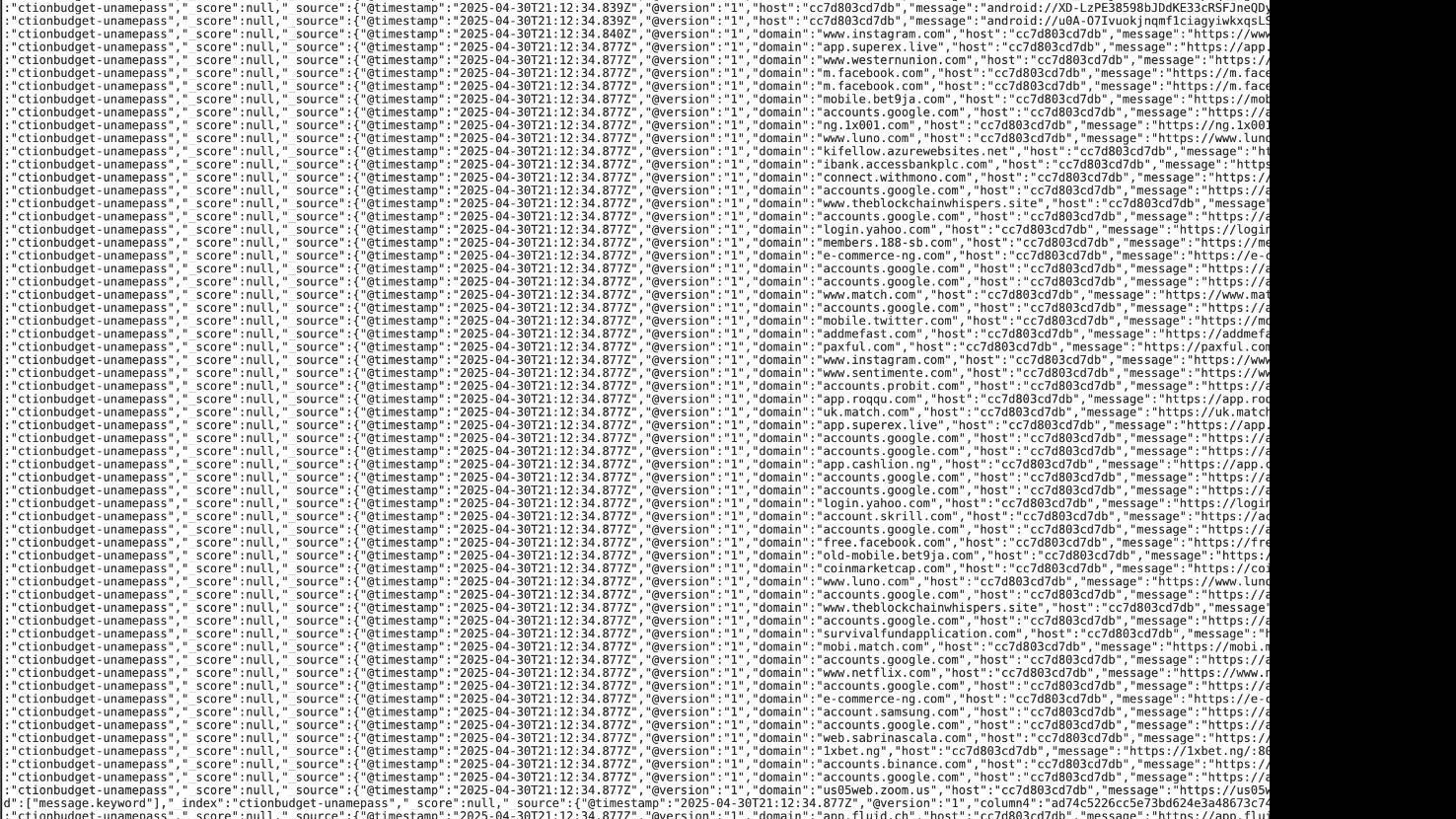

Actualización: Cybernews comparte conjuntos de datos con Apple, Google, Facebook y Plus desde URL

Tras conocerse la noticia de la reciente filtración de datos, fue difícil determinar si las credenciales de inicio de sesión incluían cuentas de Apple, Google, Facebook y otras. Pero Noticias cibernéticas Ahora he compartido capturas de pantalla de los conjuntos de datos (sin incluir información personal, por supuesto).

Estos conjuntos de datos revelan la presencia de URLs de Facebook, Google, Github, Zoom, Twitch y otras páginas de inicio de sesión. Sin embargo, dada la cantidad de datos expuestos, se desconoce el número de plataformas afectadas. Como se mencionó anteriormente, hay motivos para creer que todas las plataformas principales se vieron afectadas por la brecha.

Opción de seguridad alternativa: claves de acceso

Ante el creciente riesgo de phishing y brechas de seguridad que afectan a las credenciales de inicio de sesión, muchas empresas líderes, como Google, Apple y Microsoft, están recurriendo a las claves de acceso como una alternativa más segura. Estas claves reducen la dependencia de las contraseñas tradicionales, que suelen ser vulnerables al robo y la explotación por parte de ciberdelincuentes. En un paso decisivo hacia un futuro sin contraseñas, Microsoft anunció recientemente que el inicio de sesión sin contraseña será la opción predeterminada para los nuevos usuarios.

En este contexto, Niall McConachie, director regional de la compañía, afirmó: Yubico (el desarrollador de YubiKey) en el Reino Unido e Irlanda, comentando sobre recientes incidentes de violación de datos:

Como demuestra esta filtración masiva de datos, las contraseñas ya no son suficientes para proteger nuestros datos personales más importantes ni nuestra presencia en línea. Si seguimos dependiendo de ellas, las filtraciones masivas de datos seguirán ocurriendo, y solo empeorarán.

“Dado que dependemos cada vez más de Internet para servicios críticos, los usuarios deben elegir el método de autenticación más seguro para garantizar que sus datos estén completamente protegidos y no corran el riesgo de que los ciberdelincuentes accedan a ellos”, añade McConachie.

En lugar de depender de contraseñas o de la anticuada autenticación multifactor (MFA) para proteger las cuentas, se debería animar a los usuarios a protegerlas con opciones de claves de acceso basadas en hardware, como llaves de seguridad físicas. Esto añade una capa adicional de protección que dificulta enormemente el acceso de los hackers a las cuentas, incluso si se roban las credenciales.

Siga estos pasos para protegerse de ser pirateado.

Las filtraciones de datos no son nada nuevo, y uno de los miembros de nuestro equipo ya había sido víctima de un ataque informático. Esto se debió a la filtración de Adobe, que filtró una lista de 153 millones de nombres de usuario y contraseñas en 2013.

Si le preocupa la filtración de datos de 16 mil millones, puede consultar: Los mejores pasos que puedes tomar para prevenir la piratería Y mejora tu seguridad en línea.

Los consejos básicos incluyen suscribirse a un servicio. He sido promovidoEvite reutilizar contraseñas, elimine las cuentas no utilizadas y asegúrese de que la autenticación de dos factores esté habilitada.

¿Estamos ante una filtración de datos récord?

Hemos visto importantes violaciones de datos en el pasado, incluida la filtración de RockYou2024 que expuso casi 10 mil millones de contraseñas, incluidos datos antiguos y nuevos, así como la filtración anterior de RockYou2021 que comenzó con 8.4 mil millones de contraseñas.

Recientemente, China sufrió la mayor filtración de datos de su historia, con más de 4 mil millones de registros de usuarios expuestos. Esta filtración incluyó datos financieros, detalles de cuentas de WeChat y Alipay, así como información personal confidencial como números de identificación, fechas de nacimiento, números de teléfono y datos residenciales.

Esta filtración de datos de 16 mil millones de contraseñas es una de las más grandes de la historia, pero el año pasado informamos sobre la filtración masiva "Mother of all Breaches (MOAB)", que contenía 26 mil millones de registros o 13 terabytes de datos robados de filtraciones, filtraciones y bases de datos comprometidas anteriores.

Cómo protegerse del malware que roba información

Dado que los ladrones de información son la principal causa de violaciones de datos a gran escala, es esencial saber cómo proteger su computadora contra este malware.

- Descargas confiables: Descargue software únicamente de sitios web y fuentes legítimos y confiables. Evite descargar de fuentes desconocidas o sospechosas.

- Evite correos electrónicos sospechosos: Nunca haga clic en enlaces o archivos adjuntos inesperados. Esté atento a las señales de los mensajes de phishing. Compruebe siempre la dirección del remitente y asegúrese de que el mensaje parezca auténtico antes de tomar cualquier medida.

- actualizacion del sistema: Ya sea en un iPhone, un teléfono Android, una laptop Windows o una MacBook, mantenga su sistema actualizado con los parches de seguridad más recientes para mantenerse seguro. Las actualizaciones de seguridad suelen incluir correcciones para vulnerabilidades que el malware puede explotar.

- Utilice una VPN: Las VPN (redes privadas virtuales) pueden ocultar tu identidad en línea, lo que dificulta que terceros maliciosos te rastreen. Asegúrate de usar una de las mejores VPN. Busca una VPN con buena reputación y una política de privacidad sólida.

- Descargar software antivirus: Esta medida puede mantener a raya muchos tipos de malware, incluyendo programas conocidos que roban información. Puedes consultar el mejor software antivirus para tu sistema. Asegúrate de actualizar tu antivirus regularmente para tener las definiciones de virus más recientes.

- Habilite la autenticación de dos factores (2FA): Si sus credenciales de inicio de sesión se ven comprometidas en una filtración de datos, habilitar la autenticación de dos factores dificultará que los ciberdelincuentes accedan a sus cuentas en línea. Habilite la autenticación de dos factores en todas sus cuentas importantes, como correo electrónico, redes sociales y cuentas bancarias.

¿Se filtraron las contraseñas de Apple, Google y Facebook?

Los conjuntos de datos que contenían credenciales de inicio de sesión expuestas incluían registros recientes e históricos de programas ocultos. Como señala Diachenko, «Las credenciales que vimos en los registros ocultos incluían URL de inicio de sesión de Apple, Facebook y Google». Esto significa que los usuarios que utilizan estos servicios podrían ser vulnerables.

Varios conjuntos de datos contenían información específica. Por ejemplo, un conjunto de datos se llamaba Telegram y contenía 60 millones de registros; otro, la Federación Rusa, contenía 455 millones de registros; y uno de los conjuntos de datos con mayor número de registros (3.5 millones) se relacionaba con la población de habla portuguesa, según informó Cybernews. En su informeEstas filtraciones masivas plantean serias preocupaciones sobre la ciberseguridad global.

Sin embargo, muchos de los conjuntos de datos están etiquetados simplemente como "inicios de sesión" y "credenciales", y contienen cantidades ingentes de información. Es imposible saber qué servicios utilizan estos datos, y dados los miles de millones de credenciales filtradas, hay motivos para creer que las cuentas en cualquier plataforma en línea están en riesgo. Los usuarios deben tomar medidas inmediatas para proteger sus cuentas, como cambiar las contraseñas y activar la autenticación de dos factores. También es fundamental tener cuidado con los correos electrónicos y enlaces sospechosos para evitar ser víctima de estafas de phishing.

Google advierte a los usuarios: cambiar las contraseñas es esencial para proteger sus cuentas.

A principios de este mes, Google publicó una encuesta que revela una creciente conciencia sobre los riesgos de fraude en Estados Unidos. Esta encuesta indica que más del 60 % de los usuarios ha experimentado un aumento en el fraude durante el último año. Si bien muchos han sufrido estafas por SMS, el 61 % declaró haber sido víctima de ellas por correo electrónico.

Además, la encuesta indica que un tercio de quienes experimentaron un aumento en el fraude han sufrido personalmente una filtración de datos. Además, el FBI también señala que el fraude en línea aumentó un 33 % durante el último año, con un total de 16.6 XNUMX millones de dólares robados.

Ante esta filtración de datos, podría haber un aumento significativo de estafas de phishing o robo de cuentas. Por eso, Google ha advertido a los usuarios que cambien sus contraseñas y utilicen otros métodos de autenticación, como las claves de acceso, como una forma más segura de iniciar sesión.

La violación de datos sólo fue expuesta "brevemente".

Aunque esta filtración se describe como la más grande de la historia, 16 mil millones de credenciales de inicio de sesión solo quedaron expuestas "brevemente", según los investigadores de Informe de CybernewsSin embargo, este período fue suficiente para que los hackers obtuvieran información y comprometieran cuentas. Los expertos en ciberseguridad enfatizan que incluso un breve período de exposición de datos puede tener consecuencias graves, como el robo de identidad y el fraude financiero.

Cybernews señala que «el único aspecto positivo es que todos los conjuntos de datos solo estuvieron expuestos durante un breve periodo: el suficiente para que los investigadores los descubrieran, pero no el suficiente para saber quién controlaba las enormes cantidades de datos». Esto significa que el daño potencial podría haber sido mucho mayor si la exposición hubiera continuado durante mucho más tiempo.

Además, la mayoría de los 30 conjuntos de datos descubiertos eran accesibles temporalmente a través de Elasticsearch, un motor de búsqueda gratuito y de código abierto, o de instancias de almacenamiento de objetos. Elasticsearch, si bien es una herramienta potente, puede convertirse en una vulnerabilidad si se configura incorrectamente, permitiendo el acceso no autorizado a datos confidenciales. Los expertos enfatizan la importancia de proteger adecuadamente estos sistemas para evitar que estos incidentes se repitan.

El malware “Infostealer” es la causa del ataque

Según informes, la principal razón de la exposición de las credenciales de inicio de sesión es el uso del malware "Infostealer". Este malware está diseñado específicamente para robar datos confidenciales, como contraseñas y registros de chat, y enviárselos a hackers.

El experto en ciberseguridad Diachenko señala: «El origen de estas filtraciones son los registros de varios programas Infostealer. Lo más probable es que la infraestructura de back-end quedara expuesta. El entorno Elasticsearch es una buena plataforma para consultar y analizar estos registros».

Un experto en ciberseguridad opina

Nos pusimos en contacto con Volodymyr Dyachenko, investigador de seguridad y propietario del sitio web. SecurityDiscovery.com, para preguntar sobre la reciente filtración de datos, y nos explicó que no se trataba solo de un único programa espía, sino de una variedad de malware:

“En primer lugar, no hubo una sola fuente de la filtración”, afirma Diachenko. “El problema no es solo la cantidad (¡aunque es alarmante!), sino la escala y la prevalencia de las infecciones de malware que roban datos hoy en día”.

Añade: «Esta cifra refleja el volumen de diversos conjuntos de datos de software que roban información que se han hecho públicos tan solo desde principios de este año. Mi equipo y yo los hemos observado a través de almacenes de datos desprotegidos que se dejaron olvidados sin querer».

Se sabe que esta violación de datos fue causada por una variedad de programas de robo de información, lo que subraya la necesidad urgente de fortalecer las medidas de ciberseguridad para proteger los datos confidenciales de estas amenazas en constante evolución.

Cambie sus contraseñas inmediatamente para proteger sus cuentas.

Con la filtración de las credenciales de inicio de sesión de 16 mil millones de cuentas, aumenta la probabilidad de que sus cuentas se vean comprometidas. Si no se controla, los ciberdelincuentes podrían acceder a sus cuentas, lo que puede provocar ataques de phishing, robo de identidad, ransomware y otros riesgos.

Para evitarlo, cambie sus contraseñas inmediatamente, especialmente si usa la misma contraseña para varias cuentas. Se recomienda usar contraseña fuerte y compleja Combina números y símbolos. Puedes usar una herramienta. Medidor de seguridad de la contraseña Desde PasswordMonster para evaluar la fortaleza de su contraseña elegida.

Para facilitar la gestión de contraseñas, recomendamos usar uno de los mejores gestores de contraseñas. Estas herramientas te ayudan a almacenar y proteger tus contraseñas, autocompletar campos y usar claves de acceso en diferentes cuentas, lo que proporciona una capa adicional de seguridad.

¿Cómo comprobar si has sido afectado por un hackeo?

La forma más fácil de saber si su correo electrónico y contraseña se han visto afectados por esta filtración masiva de datos es utilizar un sitio web. He sido promovidoEs un servicio gratuito que recopila datos de ataques informáticos y también te envía alertas cuando tu cuenta en línea se ve comprometida. Este sitio es una herramienta esencial para detectar fugas de datos.

El sitio le notificará si su correo electrónico ha sido comprometido y también podrá verificar si su contraseña ha sido comprometida. Contraseñas PwnedEsta característica es especialmente importante para determinar si sus contraseñas se han visto comprometidas.

Puede realizar una verificación manual directamente en el sitio, pero también recomendamos utilizar un servicio NOTIFICAME Para garantizar que sus cuentas no se vean afectadas en el futuro, este servicio le permite recibir notificaciones automáticas si sus datos se ven comprometidos en el futuro, proporcionándole una capa adicional de protección.

¿Qué está pasando ahora?

Investigadores de seguridad han descubierto lo que describen como "una de las mayores filtraciones de datos de la historia", que abarca más de 16 XNUMX millones de credenciales de inicio de sesión, incluidas las de Apple. Según un informe de Noticias cibernéticasEsta enorme cantidad de información está contenida en varios conjuntos de datos que se han revelado desde principios de año.

Hasta el momento, los investigadores han descubierto 30 conjuntos de datos, cada uno con hasta 3.5 millones de registros. Esto incluye desde redes sociales y accesos a VPN hasta plataformas empresariales y para desarrolladores.

"Esto no es solo una filtración, sino un plan de explotación masiva", declararon los investigadores a Cybernews. Esta brecha masiva representa una amenaza significativa tanto para personas como para organizaciones, lo que requiere medidas de seguridad inmediatas para proteger las cuentas y los datos confidenciales. Es fundamental cambiar las contraseñas, habilitar la autenticación de dos factores siempre que sea posible y monitorear la actividad sospechosa en diversas cuentas.

Los comentarios están cerrados.