¿Por qué tu teléfono o computadora portátil deja de recibir actualizaciones y cómo solucionarlo?

Clasificar un dispositivo como "Fin de Vida" (EoL) es una estrategia empresarial bien pensada. Esta etapa representa un hito crítico en el ciclo de vida de un producto e indica a los usuarios que deben planificar una actualización o un reemplazo.

Comprender esta estrategia explica por qué los dispositivos acaban quedando obsoletos. Es una compleja interacción de limitaciones técnicas, realidades económicas y requisitos de seguridad lo que impulsa esta decisión.

Expliquemos las razones detrás de las decisiones EoL y lo que significan para los consumidores, centrándonos en cómo afectan especialmente a los dispositivos Android y Windows.

Los dispositivos más antiguos no pueden seguir el ritmo del software moderno.

En esencia, llegar al final de su vida útil es consecuencia directa de que el hardware alcanza su límite técnico y deja de ser compatible con el software moderno. En pocas palabras, los componentes se vuelven obsoletos e incapaces de satisfacer las crecientes necesidades operativas.

A medida que los sistemas operativos y las aplicaciones evolucionan, requieren mayor potencia de procesamiento, memoria y características de hardware, capacidades que los componentes más antiguos no poseen. Esta evolución constante está llevando a los dispositivos antiguos a la obsolescencia.

El procesador (CPU) suele ser el principal factor limitante. Las CPU modernas cuentan con un controlador de memoria integrado que determina la cantidad, el tipo y la velocidad máxima de memoria de acceso aleatorio (RAM) que admite el sistema.

Por ejemplo, un procesador Intel Core i7-2637M El modelo anterior está limitado arquitectónicamente para admitir un máximo de 8 GB de memoria DDR3 a 1333 MT/s. En cambio, el procesador puede... i7-6700K Los procesadores más recientes manejan hasta 64 GB de memoria DDR4 más rápida, lo que significa un rendimiento significativamente mejor.

Esta diferencia en la capacidad y velocidad de la memoria afecta directamente la capacidad de un dispositivo para ejecutar sistemas operativos con uso intensivo de memoria y realizar múltiples tareas de forma eficiente. Los dispositivos con memoria limitada experimentarán ralentizaciones notables al ejecutar aplicaciones modernas.

Las empresas dejan de dar soporte a dispositivos no rentables.

Además de las limitaciones técnicas, la decisión de finalizar el soporte (EoL) para un dispositivo se basa en cálculos económicos cuidadosos.

El fin de la vida útil (EoL) se define como cuando un producto llega a un punto en que su retorno de la inversión se vuelve negativo, lo que significa que el costo de desarrollar y lanzar parches o actualizaciones excede los ingresos generados por ese producto.

Este elevado coste de soporte es una piedra angular del modelo de negocio. obsolescencia planificadaEsta estrategia implica diseñar un producto con una vida útil artificialmente limitada para reducir el tiempo entre compras repetidas. En otras palabras, los productos están diseñados para quedar obsoletos o sin soporte técnico después de cierto tiempo, obligando a los consumidores a comprar versiones más nuevas.

Esta estrategia es especialmente eficaz para empresas con una fuerte fidelidad a la marca y un dominio significativo del mercado, como Apple o Samsung. Estas empresas pueden influir en las decisiones de los consumidores y guiarlos hacia la compra de nuevos productos, incluso cuando los dispositivos antiguos siguen funcionando bien, suspendiendo el soporte técnico o introduciendo nuevas funciones exclusivas para las versiones más recientes. Esto garantiza un flujo constante de ingresos y mantiene su posición competitiva en el mercado.

Riesgos de ciberseguridad asociados al uso de dispositivos antiguos

Seguir dando soporte a dispositivos antiguos supone una importante carga de seguridad. Para las empresas, el riesgo de una filtración de datos a gran escala causada por un dispositivo sin soporte es un escenario catastrófico que podría destruir su reputación y su situación financiera.

Cuando un dispositivo alcanza oficialmente su fecha de fin de vida útil (EoL), el fabricante deja de distribuir parches de seguridad o de realizar evaluaciones de vulnerabilidades. Esto crea una superficie de amenaza persistente y sin parches, convirtiéndolo en un blanco fácil para los ciberdelincuentes.

Los ciberdelincuentes son conscientes de ello y atacan activamente estos dispositivos, convirtiendo la probabilidad de una vulneración en un "cuándo". Es solo cuestión de tiempo antes de que estas vulnerabilidades sean explotadas.

El infame brote de ransomware WannaCry en 2017, que afectó sistemas de todo el mundo, es un recordatorio de esta amenaza. Este ransomware aprovechó una vulnerabilidad en versiones obsoletas y sin parches de Microsoft Windows, interrumpiendo operaciones comerciales vitales y causando enormes pérdidas financieras.

Para cualquier organización que opere en sectores altamente regulados, como el financiero, el sanitario o la contratación pública, el uso de dispositivos que han llegado al final de su vida útil puede resultar automáticamente en el fracaso de las auditorías de cumplimiento. Las organizaciones deben cumplir con las normas y regulaciones pertinentes para proteger los datos confidenciales y evitar sanciones.

Rastrear una filtración de datos hasta dispositivos que no cumplen con las normas y no reciben soporte puede dar lugar a multas regulatorias y demandas colectivas. Es fundamental realizar una evaluación de riesgos exhaustiva y actualizar los dispositivos periódicamente para garantizar el cumplimiento normativo y mitigar los posibles riesgos de seguridad.

El impacto de la suspensión del soporte técnico de productos en los consumidores: una mirada más de cerca

Si bien las decisiones sobre el fin de la vida útil (EoL) se basan en la lógica corporativa, los consumidores sufren las consecuencias en primera persona. Descontinuar el soporte técnico del producto significa que el fabricante deja de proporcionar actualizaciones de seguridad, soporte técnico y cualquier otro servicio relacionado para el producto, ya sea un smartphone, una tableta o cualquier otro dispositivo electrónico. Esto afecta significativamente la experiencia del usuario, lo expone a riesgos de seguridad y reduce el valor a largo plazo del producto. Los consumidores deben comprender estas implicaciones para tomar decisiones de compra informadas y planificar proactivamente la sustitución de dispositivos antiguos.

Su dispositivo se está volviendo gradualmente inutilizable.

Un dispositivo rara vez deja de funcionar por completo al llegar a su fin de vida útil (EoL). En cambio, sufre una muerte lenta y gradual.

El punto de inflexión crucial en este proceso es lo que podríamos llamar el fin del soporte de aplicaciones. Esto ocurre cuando aplicaciones esenciales de terceros dejan de funcionar en el sistema operativo anterior, bloqueando el dispositivo.

Los desarrolladores de aplicaciones actualizan periódicamente sus aplicaciones para aprovechar las nuevas funciones y Interfaces de programación de aplicaciones (API) Los protocolos de seguridad sólo están disponibles en las versiones más nuevas del sistema operativo.

Los desarrolladores están estableciendo nuevos requisitos mínimos del sistema operativo para reducir los costos de desarrollo y pruebas, lo que reduce la compatibilidad con dispositivos antiguos. Esta práctica garantiza que los usuarios tengan la mejor experiencia posible con la tecnología más reciente.

Por ejemplo, una actualización ampliamente difundida de WhatsApp A partir del 1 de junio de 2025, la aplicación ya no funcionará en iPhones con iOS 15.1 ni en teléfonos Android con Android 5.1.

Esta decisión por sí sola deja obsoletos modelos antiguos y populares como el iPhone 6 y el Samsung Galaxy S4 para millones de usuarios que dependen de la aplicación para comunicarse a diario. Esto pone de relieve la importancia de comprender el ciclo de vida de un dispositivo y su impacto en el acceso a aplicaciones esenciales.

Dispositivos obsoletos: imanes para los ciberataques

Cuando un dispositivo deja de recibir actualizaciones de seguridad, se convierte en una vulnerabilidad real. Sin actualizaciones de seguridad continuas, el dispositivo se vuelve vulnerable a una amplia gama de ciberamenazas que explotan vulnerabilidades conocidas.

El ransomware es uno de los tipos de ataque más comunes, en el que los atacantes cifran los archivos personales de los usuarios y exigen un rescate para restaurar el acceso. Este tipo de ataque puede causar importantes pérdidas financieras e interrupciones en las operaciones.

Las filtraciones de datos representan otro riesgo importante, ya que pueden exponer información confidencial, como fotos privadas, mensajes y datos financieros. Estas filtraciones pueden tener graves consecuencias para la privacidad y la reputación de los usuarios.

En algunos casos, se puede instalar malware para robar credenciales bancarias, registrar pulsaciones de teclas o incluso secuestrar el dispositivo y convertirlo en una botnet (una red de dispositivos comprometidos que se utiliza para lanzar otros ciberataques a gran escala). Las botnets se utilizan a menudo en ataques DDoS (denegación de servicio distribuido) para saturar los servidores e interrumpir los servicios.

Los consumidores soportan el coste del corto ciclo de vida de los dispositivos inteligentes.

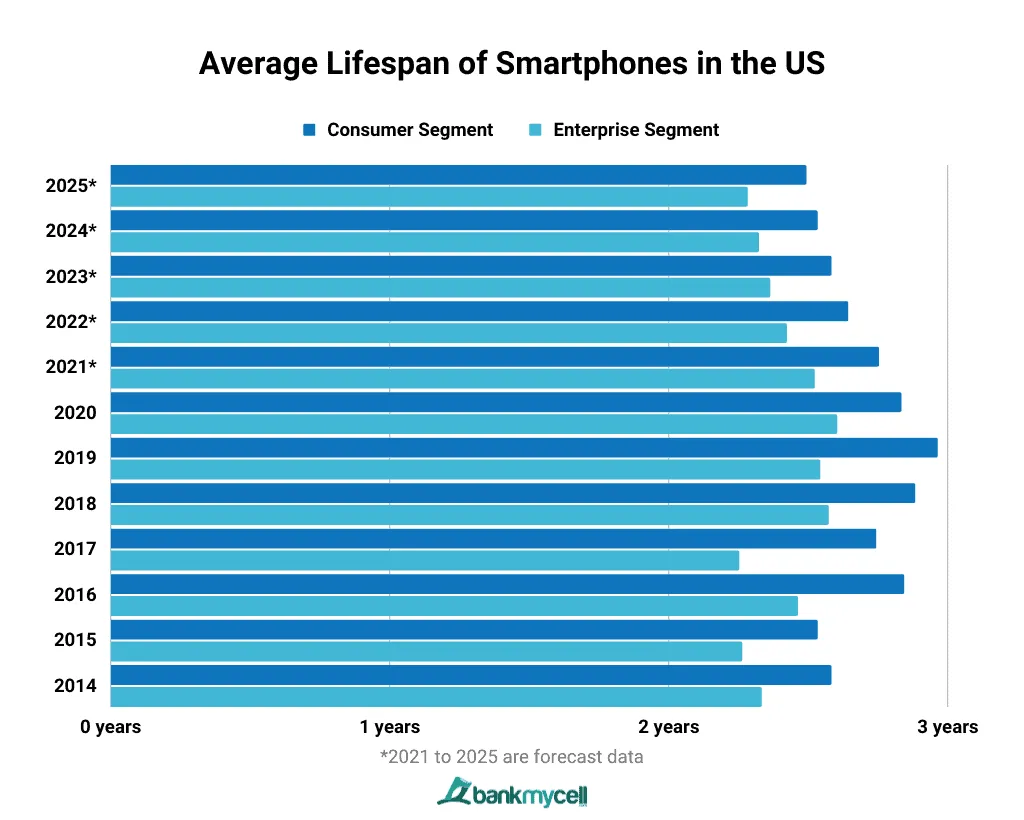

Datos recientes indican una disminución en el ciclo de reemplazo promedio de los smartphones de consumo. En 2024, la vida útil promedio de un smartphone de consumo en Estados Unidos será de 2.53 años, frente a un máximo de 2.96 años en 2019.

Este reemplazo regular tiene un costo elevado. Si bien el precio de venta promedio de los teléfonos inteligentes en todo el mundo... alcanzó un número récord Se espera que alcance los 356 dólares en 2024, pero esta cifra está fuertemente influenciada por los modelos de menor costo en los mercados en desarrollo.

El costo es mucho más alto para los consumidores en los mercados desarrollados que compran dispositivos insignia o de gama media.

Por ejemplo, es Precio medio de venta de los iPhones de Apple Aproximadamente 900 dólares. Si se calculan a lo largo del tiempo, estos costos se acumulan rápidamente.

Un consumidor que reemplaza su teléfono inteligente cada 2.5 años a un precio promedio de 800 dólares gastará 3,200 dólares solo en hardware a lo largo de una década.

Este gasto predecible y recurrente, impulsado por la obsolescencia del software en lugar de por fallos del hardware, es resultado directo de un modelo de negocio centrado en el fin de la vida útil (EoL). Este modelo de negocio fomenta las actualizaciones continuas de hardware, lo que supone una carga para los consumidores con costes cada vez mayores y contribuye a los desafíos ambientales relacionados con la gestión de residuos electrónicos.

Consulte las políticas de actualización antes de comprar cualquier tecnología nueva.

Antes de invertir en cualquier dispositivo tecnológico nuevo, es fundamental realizar una investigación exhaustiva en línea utilizando palabras clave específicas. Por ejemplo, busque el nombre exacto del modelo del dispositivo junto con frases como "política de actualización de software" o "soporte de software". Esto le dirigirá directamente a la página de soporte oficial del fabricante, donde encontrará detalles sobre sus políticas de actualización.

Estas garantías de actualización de software se han convertido en parte esencial de las campañas de marketing de las empresas, y ya no se esconden en la letra pequeña. Esto refleja la creciente importancia de las actualizaciones periódicas para mantener el rendimiento y la seguridad de los dispositivos.

Esta investigación debería ampliarse para incluir dispositivos más complejos como los ordenadores portátiles.

En concreto, consulte la política del fabricante sobre actualizaciones de controladores y firmware. Este tipo de soporte es diferente de las actualizaciones del sistema operativo y es esencial para mantener la estabilidad, el rendimiento y la seguridad a largo plazo de los componentes de hardware del dispositivo. Las actualizaciones de controladores garantizan la compatibilidad del dispositivo con el software y las aplicaciones más recientes, mientras que las actualizaciones de firmware solucionan vulnerabilidades de seguridad y mejoran el rendimiento general.

Por ejemplo, Microsoft mantiene una página general y detallada sobre el ciclo de vida de sus dispositivos Surface, Indica claramente la fecha de finalización del soporte (EoL) para el firmware de cada modelo.Esta transparencia ayuda a los usuarios a tomar decisiones informadas sobre la compra de hardware y la planificación de futuras actualizaciones.

Formas seguras de reutilizar dispositivos antiguos

Incluso cuando un dispositivo llega al final de su vida útil y ya no es adecuado para el uso diario, se puede reutilizar de formas innovadoras para reducir los desechos electrónicos y minimizar el impacto ambiental.

Por ejemplo, una tableta de pared puede transformarse en un elegante marco de fotos digital o guardarse en la cocina como un visualizador de recetas o un lector de libros electrónicos. Estos usos revitalizan los dispositivos antiguos y reducen la necesidad de comprar nuevos.

Además, puede Usar cámaras de teléfonos antiguos como cámaras web inalámbricas Al utilizar aplicaciones como DroidCam o Camo, estas cámaras a menudo superan a las cámaras web integradas en las computadoras portátiles en calidad de imagen y funciones, lo que proporciona una solución rentable para mejorar su experiencia de videollamadas.

Tenga cuidado al mantener dispositivos antiguos conectados a Internet.

Recuerde que estos dispositivos no compatibles son reliquias de una era de seguridad pasada y representan riesgos de seguridad significativos, especialmente al conectarse a internet. Sus estándares y protocolos de seguridad están obsoletos y son vulnerables a los hackers.

Para su seguridad, conecte estos dispositivos a una red. Wi-Fi para huéspedes Mantenga su dispositivo separado de su red principal y evite usarlo para tareas confidenciales como transacciones bancarias o compras en línea. Mantenerlo separado de su red principal limita su acceso a sus datos importantes si se ve comprometido. También se recomienda actualizar sus contraseñas regularmente, si es posible, ya que las actualizaciones de seguridad del fabricante no están disponibles para estos dispositivos.

Los comentarios están cerrados.